SophosとTruesecの報告によれば、「TamperedChef」と名付けられた巧妙なマルバタイジングキャンペーンが、偽装されたPDFドキュメントやPDF編集ソフトウェアを介して、世界中の組織にバックドアマルウェアをばらまいていることが明らかになりました。このキャンペーンは、特に専門的な技術機器に大きく依存する組織を標的としており、ユーザーが取扱説明書や特定のソフトウェアを検索する行動を悪用しています。攻撃者は、検索エンジンの結果ページに悪意のある広告を上位表示させることで、不注意なユーザーを巧妙に誘導し、情報窃取型マルウェアに感染させています。

この長期にわたるキャンペーンは、単なる情報窃取に留まらず、ネットワークへのバックドアアクセスを確立することを目的としています。Sophosの研究者たちは、ドイツ、英国、フランスといったヨーロッパ諸国の組織が最も一般的な被害者となっていることを詳細に報告しており、その標的が広範に及んでいることを示唆しています。攻撃者は、検出を回避するために複数の高度な戦術を組み合わせており、その手口の複雑さが際立っています。

Truesecの分析では、このキャンペーンが「AppSuite PDF Editor」という無料のPDFエディタを宣伝する複数の詐欺的なウェブサイトを通じて展開されていることが判明しました。これらのサイトはGoogle広告キャンペーンを利用して積極的にプロモーションされており、ユーザーが正規のソフトウェアと誤認してダウンロードするよう仕向けられています。ダウンロードされるファイルは、一見無害なPDFエディタに見えますが、内部には「TamperedChef」と呼ばれる情報窃取型マルウェアが隠されています。

このマルウェアは、認証情報やウェブクッキーを含む機密データを収集するように設計されており、一度システムに侵入すると、その影響は甚大です。攻撃者は、マルウェアの展開に意図的な遅延を設けることで、検出を困難にし、ネットワーク上での永続性を確保しています。このような多層的な配布ネットワークと遅延型攻撃の組み合わせは、従来のセキュリティ対策をすり抜けることを狙った、高度なサイバー犯罪の典型例と言えるでしょう。

検索結果を汚染するマルバタイジング戦略の深層

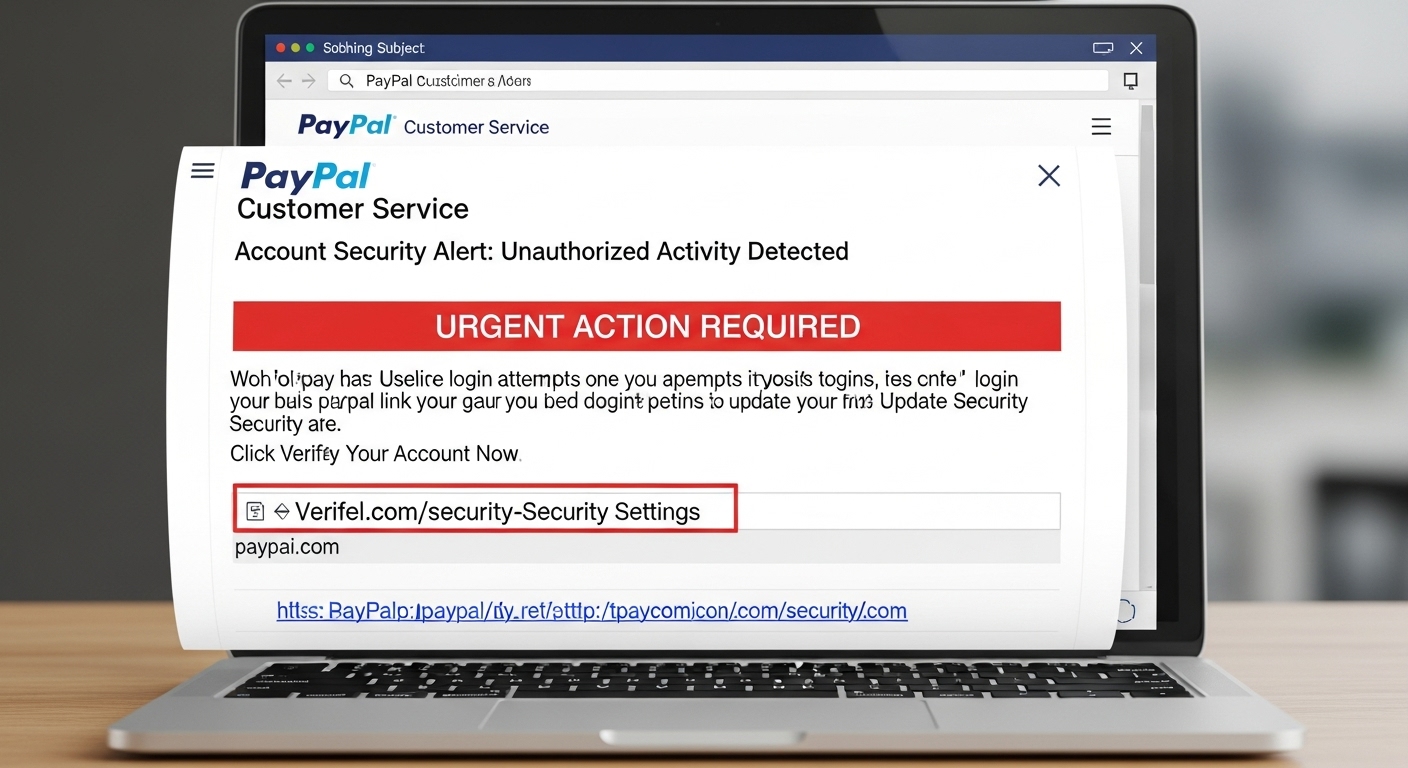

TamperedChefキャンペーンの攻撃チェーンは、ユーザーが特定の情報を求めて検索エンジンを利用する瞬間から始まります。特に、家電製品のマニュアルやPDF編集ソフトウェアといった、技術的な文書やツールに関連するクエリが主な標的となります。攻撃者は、SEO対策や有料プロモーションを駆使して、悪意のある広告を関連検索結果の最上位に表示させます。これにより、ユーザーは目的のコンテンツが含まれていると信じ込み、疑うことなくこれらの広告をクリックしてしまうのです。

これらの悪意のある広告は、ユーザーを詐欺的なウェブサイトへと誘導します。これらのサイトは、ユーザーが探している文書やソフトウェアであるかのように偽装し、ファイルのダウンロードを促します。例えば、Truesecは「AppSuite PDF Editor」という偽のPDFエディタを宣伝する複数のサイトがキャンペーンに関与していることを確認しました。これらのサイトは、正規のツールであるかのように見せかけ、ユーザーにインストールファイルをダウンロードさせます。

ダウンロードされたファイルは、一見すると通常のアプリケーションインストーラーのように見えますが、実際にはトロイの木馬化されたソフトウェアです。Sophosの報告によれば、この段階で情報窃取型マルウェアに感染するとのことです。Truesecの調査では、この「PDF Editor.exe」というファイルが高度に難読化されており、悪意のあるコードがAI/LLMによって生成された可能性も指摘されています。これは、攻撃者が検出を回避するために最新の技術を投入していることを示しています。

さらに、Truesecは、この脅威アクターがGoogle広告キャンペーンを利用してPDFエディタを宣伝していたことを示す、少なくとも5つの異なるGoogleキャンペーンIDを観測しています。これは、キャンペーンの規模が非常に広範であり、多くのユーザーがこの巧妙なマルバタイジングの罠にかけられた可能性を示唆しています。検索エンジンの信頼性を悪用し、正規の広告プラットフォームを通じてマルウェアを拡散させる手口は、現代のサイバー脅威において特に警戒すべきものです。

56日間の沈黙:巧妙に設計されたマルウェアの潜伏期間

TamperedChefキャンペーンの最も特徴的な側面の一つは、マルウェアがダウンロードされてから悪意のある活動を開始するまでの56日間という長い潜伏期間です。SophosとTruesecの両社がこの期間を指摘しており、これは攻撃者が検出を回避し、ネットワーク内での永続性を確保するために周到に計画された戦略であることを示しています。ユーザーがファイルをダウンロードし、インストールした直後には、目立った異常行動が見られないため、初期段階での警戒心を抱かせにくいという巧妙さがあります。

この遅延戦略の背景には、複数の目的が考えられます。一つは、サンドボックス環境やセキュリティアナリストによる初期分析をすり抜けることです。多くの自動分析システムは、短期間での挙動を監視するため、56日という長い潜伏期間は、マルウェアが「無害なソフトウェア」として認識される可能性を高めます。また、Truesecは、この遅延期間が一般的なGoogle広告キャンペーンの期間(約60日)とほぼ一致していることを指摘しており、広告キャンペーンが終了し、最大限のダウンロード数を稼いだ後に悪意のある機能をアクティブ化することで、攻撃の効率を最大化している可能性を示唆しています。

Sophosの分析によると、初期の実行時には情報窃取型マルウェアがブラウザに保存されたデータを収集し、コマンド&コントロール(C2)サーバーへの接続を確立してデータ流出を図ります。その後、「ManualFinderApp.exe」という追加のペイロードがダウンロードされます。このファイルは、情報窃取機能とバックドア機能の両方を備えたトロイの木馬化されたアプリケーションであり、システムの奥深くに潜伏し、長期的なアクセスを可能にします。

Truesecの調査では、2025年6月26日にキャンペーンに関連する多くのサイトが登録または宣伝を開始し、その後、2025年8月21日から悪意のある機能がアクティブ化されたことが記録されています。この56日間のタイムラグは、攻撃者が被害者の警戒が薄れた頃を見計らって本領を発揮する、計算し尽くされた手口であることを浮き彫りにしています。この潜伏期間は、組織が脅威を早期に発見し、対処することの難しさを改めて示しています。

「AppSuite PDF Editor」の裏に隠された多層的な脅威

Truesecの調査により、TamperedChefキャンペーンの中心的な配布手段の一つとして「AppSuite PDF Editor」という偽のPDF編集ソフトウェアが特定されました。このアプリケーションは、ユーザーがインストールファイルを実行すると、まずEULA(エンドユーザーライセンス契約)を表示し、正規のソフトウェアであるかのように振る舞います。しかし、その裏では、インストール開始を示すHTTP GETリクエストを特定のURLに送信し、その後、マルウェアとなる実行ファイルをダウンロードします。

インストールが完了すると、さらに追加のGETリクエストを送信して完了を報告します。この一連の通信は、攻撃者がインストールプロセスを監視し、成功を追跡していることを示唆しています。さらに、このセットアップは、システム起動時に実行されるレジストリキーを追加することで、永続性を確立します。このレジストリキーには、実行ファイルに特定の動作を指示する`--cm`引数が含まれており、マルウェアの挙動を遠隔で制御する仕組みが組み込まれています。

当初、このPDFエディタはほとんど無害に振る舞っていたとTruesecは報告していますが、コードには定期的に更新を確認するための命令が含まれていました。そして、2025年8月21日以降、コールバックしたマシンは、情報窃取型マルウェア「TamperedChef」の悪意のある機能をアクティブ化する指示を受け取りました。このアクティブ化により、`HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\PDFEditorUpdater`というレジストリキーが追加され、`--fullupdate`引数によって難読化された`pdfeditor.js`ファイルがロードされ、本格的な情報窃取活動が開始されます。

TamperedChefが初期化されると、DPAPIを使用してウェブブラウザのデータベースにクエリを実行し、システム内の様々なセキュリティ製品を検出します。その後、実行中のブラウザを終了させ、ロックされたデータにアクセスできるようにすることで、認証情報やウェブクッキーなどの機密情報を窃取します。また、Truesecは、このキャンペーンの脅威アクターが、過去に「OneStart」や「Epibrowser」といったブラウザを含む多数のツールを配布しており、これらのツールもTamperedChefと同じC2ドメインと通信していたことから、同様の悪意のある挙動を示していた可能性が高いと指摘しています。さらに、「Elevate.exe」というオープンソースの特権昇格ツールがバンドルされているケースも確認されており、将来的な特権昇格の足がかりとして利用される可能性も示唆されています。

信頼を悪用するデジタル署名と偽装企業の影

TamperedChefキャンペーンの背後にいる脅威アクターは、その悪意ある活動を隠蔽するために、デジタル署名証明書を悪用するという高度な手口を用いています。Truesecの調査によれば、「AppSuite PDF Editor」の様々なバージョンが、少なくとも4つの異なる企業から発行された証明書によって署名されていたことが判明しました。これらの企業には、ECHO Infini SDN BHD、GLINT By J SDN. BHD、SUMMIT NEXUS Holdings LLC, BHDなどが含まれます。デジタル署名は、ソフトウェアの信頼性を保証し、改ざんされていないことを示す重要なセキュリティ機能であるため、その悪用はユーザーに偽の安心感を与え、マルウェアの拡散を容易にします。

特に注目すべきは、ECHO Infini SDN BHDという企業です。そのウェブページは非常に一般的で、AIによって生成された可能性すら指摘されています。さらに、この会社の情報を詳しく調べると、同じ住所に複数の企業が所在しており、いずれも「デジタルトランスフォーメーション」を謳っていることが明らかになりました。このような状況は、これらの企業が実体のないフロント企業である可能性、あるいは悪意のある活動のために設立されたペーパーカンパニーである可能性を強く示唆しています。

デジタル証明書の悪用は、マルウェアが正規のソフトウェアとしてシステムに認識され、エンドポイント保護メカニズムを回避する上で極めて効果的な手段となります。Sophosも、TamperedChefキャンペーンが「コード署名証明書の悪用」を行っていることを具体的に指摘しており、この手口が攻撃チェーンの重要な要素であることを裏付けています。信頼された証明書によって署名されたファイルは、多くのセキュリティ製品によってデフォルトで許可される傾向があるため、攻撃者はこの盲点を突いています。

Truesecは、この脅威アクターが2024年8月以前から活動しており、「OneStart」や「Epibrowser」といった潜在的に迷惑なプログラム(PUP)をコードバンドルとして配布してきた長い履歴があることを突き止めました。これらの過去の活動も、デジタル署名が悪用されていた可能性があります。このように、複数の偽装企業や悪用された証明書を介してマルウェアを配布する手口は、攻撃者の組織的な性質と、長期にわたるサイバー犯罪活動への関与を示しており、その背後には単独のハッカーではなく、より大規模なサイバー犯罪グループが存在する可能性が高いと言えるでしょう。

検出を回避する高度な戦術と組織への影響

TamperedChefキャンペーンは、その多層的な配布ネットワークと高度な戦術により、従来のセキュリティ対策をすり抜けることを意図して設計されています。Sophosが指摘するように、マルウェアの遅延起動/休眠期間、デコイソフトウェア、段階的なペイロード配信、そしてエンドポイント保護メカニズムの回避努力は、攻撃者が検出を極めて困難にしている主な要因です。特に、56日間の潜伏期間は、多くのセキュリティツールやアナリストの初期分析期間を上回り、脅威がシステム内で深く根付くことを許してしまいます。

このマルウェアがアクティブ化されると、情報窃取型マルウェアとして機能し、ブラウザに保存された認証情報やウェブクッキーなどの機密データを収集します。これらのデータは、C2サーバーを通じて外部に流出され、攻撃者は盗んだ認証情報を用いて被害組織のネットワークに不正アクセスする足がかりを得ます。Sophosは、このマルウェアがネットワークへのバックドアアクセスを確立するとも報告しており、一度侵入を許せば、攻撃者は長期にわたって組織のシステムを制御下に置くことが可能になります。

Truesecの分析は、マルウェアが初期段階でシステム内のセキュリティ製品を照会し、その後、実行中のブラウザを終了させることで、データへのアクセスを確保するという具体的な回避策を明らかにしています。このような挙動は、マルウェアが自身の存在を隠し、検出を困難にするための積極的な試みであり、セキュリティチームにとっては大きな課題となります。また、オープンソースの特権昇格ツール「Elevate.exe」がバンドルされていることは、攻撃者が将来的にシステム内でより高い権限を獲得し、さらに深い侵害を実行する意図があることを示唆しています。

ヨーロッパの複数の組織がこの悪意のあるアプリをダウンロードし、影響を受けているというTruesecの観測は、この最新のキャンペーンが非常に成功していることを物語っています。従業員が検索エンジンで見つけた「無害に見える」ユーティリティツールをダウンロードした結果、組織全体がセキュリティ上の悪夢に直面する可能性があり、これは現代のサイバー脅威が持つ破壊的な潜在能力を浮き彫りにしています。この事例は、組織が環境に導入するすべてのソフトウェアを厳格に審査することの重要性を強調しています。

巧妙化する脅威への対抗策と業界への警鐘

TamperedChefのような巧妙なマルバタイジングキャンペーンに対抗するためには、多層的な防御戦略と従業員のセキュリティ意識向上が不可欠です。Sophosは、ユーザーに対して、オンライン広告のインストールリンクやポップアップをクリックするのではなく、必要なドキュメントは必ず公式ウェブサイトからダウンロードするよう強く推奨しています。組織に対しては、情報セキュリティチームが適切な管理策を適用し、ファイルやソフトウェアが承認された信頼できるソースからのみダウンロードされるようにすることを求めています。さらに、パスワードが盗まれた場合でもアカウントが侵害されるのを防ぐため、多要素認証(MFA)の適用が推奨されています。

Truesecもまた、同様の防御策の重要性を強調しています。特に、環境に導入されるすべてのソフトウェアを厳格に審査することの必要性を指摘しており、一見無害に見えるユーティリティツールが、一夜にしてセキュリティ上の悪夢に変わりうることを警告しています。検出と防止の観点から、Truesecは、静的なパターンやIOC(侵害指標)に依存するのではなく、TTP(戦術、技術、手順)レイヤーに基づいた検出戦略を推奨しています。これは、マルウェアが常に変化する静的値を持ちうるため、より包括的な振る舞いを検出することを目指すものです。

具体的な技術的対策として、TruesecはAppLockerのようなアプリケーション制御ソリューションの導入を挙げています。AppLockerは、組織のエンドポイントを制御し、どのアプリケーションがどこに存在すべきかを容易に識別できる環境を構築することで、検出のシグナル値を強化します。また、悪意のある広告の脅威を軽減するために、広告ブロッカーの利用も効果的であると提言しています。これらの対策を講じることで、TamperedChefのような回避性の高いトロイの木馬化されたソフトウェアに対する検出能力を大幅に向上させることが可能になります。

最後に、Truesecは、Googleがこの活動について非常に協力的であったことを報告しており、同様の活動が観測された場合には、地域のCERT(コンピュータ緊急対応チーム)とGoogleの両方に報告することを奨励しています。このキャンペーンは、サイバー犯罪者がいかにして信頼されたプラットフォームとユーザーの行動を悪用し、長期的な潜伏と情報窃取を企てるかを示す典型的な事例です。組織は、常に最新の脅威インテリジェンスに注意を払い、プロアクティブなセキュリティ対策を講じることが、このような巧妙な攻撃から身を守るための鍵となるでしょう。

参考情報

本記事は以下の情報源を参考に作成されました:

- -TamperedChef Malvertising Campaign Drops Malware via Fake PDF Manuals - https://www.infosecurity-magazine.com/news/tamperedchef-malvertising-fake-pdf/

- -Malicious Appsuite PDF Editor Spreads Tamperedchef Malware - https://www.truesec.com/hub/blog/tamperedchef-the-bad-pdf-editor