序章:パネラ・ブレッドを襲ったサイバー攻撃の衝撃

2026年1月、米国の人気ベーカリーカフェチェーンであるパネラ・ブレッドが大規模なデータ侵害に見舞われた。当初、脅威アクターグループ「ShinyHunters」は、1,400万件以上のユーザー記録を窃取したと主張し、その規模の大きさにサイバーセキュリティ業界に衝撃が走った。しかし、データ侵害通知サービス「Have I Been Pwned (HIBP)」とBleepingComputerのその後の調査により、影響を受けたユニークなアカウント数は510万件であることが明らかになった。この数字は、当初の主張よりも少ないものの、依然として膨大な数の個人情報が流出したことを意味している。

ShinyHuntersは、パネラ・ブレッドが身代金要求に応じなかったため、窃取した約760MBに及ぶ圧縮データをダークウェブのリークサイトで公開した。このデータには、顧客の氏名、電話番号、住所、そして510万件以上の固有のメールアドレスといった個人識別情報(PII)が含まれていた。さらに、BleepingComputerの調査では、26,000件以上のpanerabread.comドメインのメールアドレスも発見されており、これはパネラ・ブレッドの従業員の個人情報も侵害された可能性を示唆している。

この事件は、単なるデータ流出に留まらず、現代のサイバー犯罪グループがいかに巧妙な手口で企業のセキュリティ対策を突破し、大規模な情報窃取を行うかを示す典型的な事例である。特に、シングルサインオン(SSO)システムを標的とした音声フィッシング(vishing)キャンペーンが攻撃の主要な経路であったことが判明しており、これは企業が直面する新たな脅威の形態を浮き彫りにしている。

パネラ・ブレッドは、当局にデータ侵害を通知し、流出したデータが「連絡先情報」であることを確認したものの、現時点では公式ウェブサイトやソーシャルメディアを通じて一般向けの声明や通知は発表していない。この対応は、被害を受けた顧客に対する透明性の欠如として、今後の議論の的となる可能性を秘めている。本記事では、この事件の詳細を深く掘り下げ、攻撃の手口、脅威アクターの背景、そして企業が学ぶべき教訓を明らかにする。

シャイニーハンターズの手口:SSOを狙う巧妙な音声フィッシング

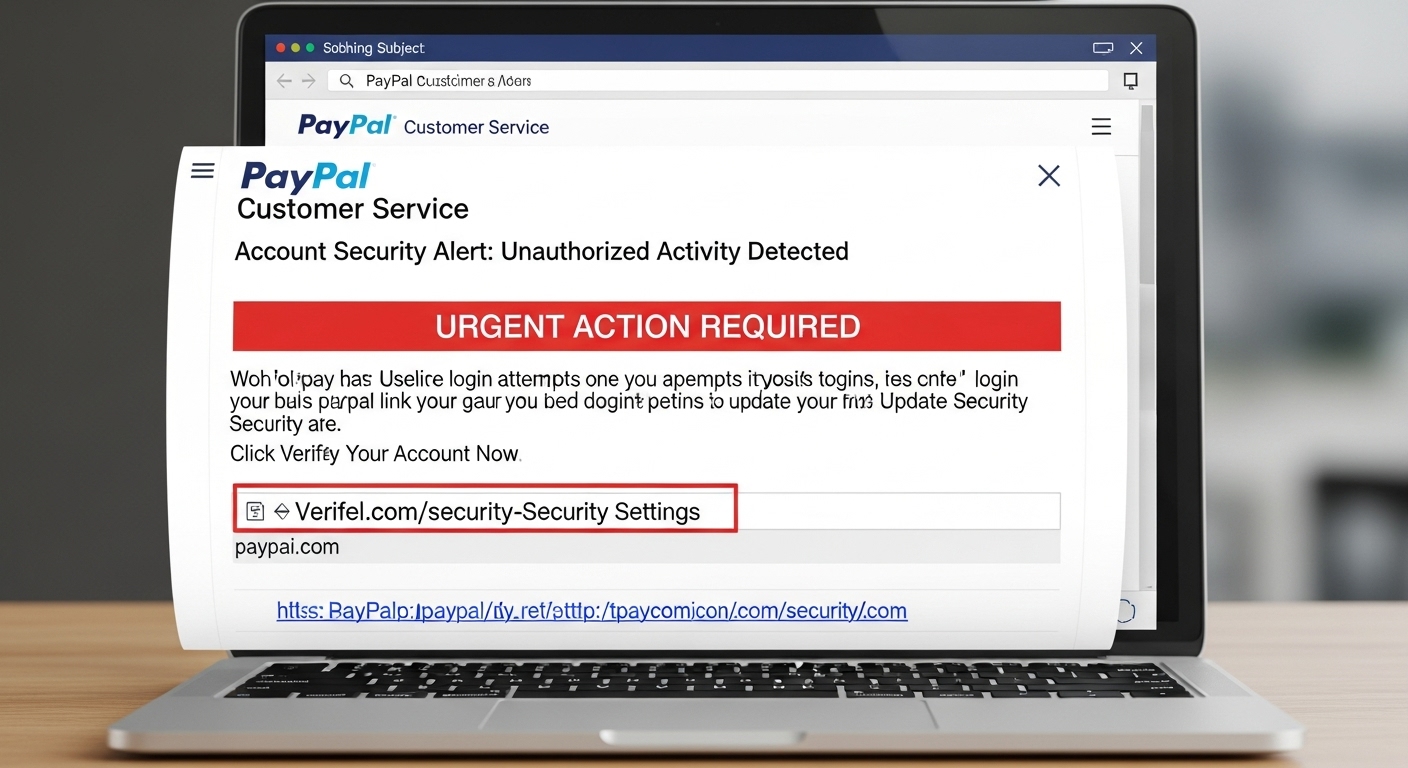

ShinyHuntersがパネラ・ブレッドのシステムに侵入した手口は、現代のサイバー攻撃の巧妙さと危険性を如実に示している。彼らは、Microsoft Entraのシングルサインオン(SSO)コードを悪用したとBleepingComputerに語っている。これは、Okta、Microsoft、Googleといった主要なIDプロバイダーのSSOアカウントを標的とした、より広範な音声フィッシング(vishing)キャンペーンの一環であった。このキャンペーンは、100以上の著名な組織を狙っていたと報じられている。

音声フィッシングとは、攻撃者がITサポート担当者などを装って従業員に電話をかけ、偽のログインページに資格情報を入力させることで、パスワードや多要素認証(MFA)をリアルタイムで窃取するソーシャルエンジニアリングの手法である。ShinyHuntersは、この手口を用いて、パネラ・ブレッドの従業員を騙し、SSO認証情報を手に入れたとみられる。これにより、彼らは企業のクラウドサービスへの不正アクセスを可能にし、機密データの窃取へと繋げたのだ。

Mandiantの脅威インテリジェンスアナリストも、「ShinyHuntersブランドの新たな進行中のキャンペーン」を追跡しており、このグループがSSO認証情報を盗むために音声フィッシング技術を使用していることを確認している。彼らの分析によれば、ShinyHuntersは、UNC6661およびUNC6240を含む複数の脅威クラスターと関連付けられており、これらのグループは被害者への嫌がらせや攻撃的な身代金要求で知られている。

この攻撃手法は、多要素認証が導入されている環境でも突破される可能性があるため、企業にとって極めて深刻な脅威となる。従業員が偽のログインページに誘導され、リアルタイムで認証情報が窃取されることで、MFAの保護が迂回されてしまうからだ。Silent Pushの脅威ハンターは、過去30日間に約100の組織がこの最新の認証情報窃取キャンペーンの標的となっているか、そのためのインフラ準備が検出されたと報告しており、その広範な影響が懸念されている。

流出した個人情報の全容と企業側の対応

今回のパネラ・ブレッドのデータ侵害で流出した個人情報の範囲は、顧客に深刻なリスクをもたらす可能性がある。Have I Been Pwned(HIBP)の報告によると、510万件以上のユニークなメールアドレスに加え、氏名、電話番号、物理的な住所といった個人識別情報(PII)が含まれていた。これらのデータは、ShinyHuntersがダークウェブのリークサイトに公開した約760MBの圧縮アーカイブに含まれており、すでにハッキングフォーラムで広範囲に共有されているという。

特に懸念されるのは、流出したメールアドレスの約77%が、過去の他のデータ侵害でもすでに確認されていることである。これは、多くの被害者が複数のサービスで同じメールアドレスを使用している可能性を示唆しており、今回の侵害によって、既存の流出データと組み合わされることで、より詳細な個人プロファイルが作成され、標的型フィッシングや詐欺のリスクがさらに高まることを意味する。

パネラ・ブレッドは、事件発生後、当局にデータ侵害を通知し、流出したデータが「連絡先情報」であると確認した。しかし、同社は公式ウェブサイトやソーシャルメディアチャンネルを通じて、顧客向けの公開声明やデータ侵害通知を発行していない。メディアからの問い合わせに対しては、金融情報や認証情報が侵害されたわけではないとして、事件の深刻度を軽視する姿勢を見せている。

このような企業の対応は、透明性の観点から批判の対象となる可能性がある。顧客は、自身の情報が流出した事実を正確に把握し、適切な対策を講じるための情報を受け取る権利がある。企業が情報開示に消極的であることは、顧客の信頼を損ねるだけでなく、被害拡大のリスクを高めることにも繋がりかねない。今回の事件は、企業がデータ侵害発生時にいかに迅速かつ誠実に対応すべきかという重要な課題を提起している。

脅威グループ「ShinyHunters」の広範な活動と過去の標的

パネラ・ブレッドへの攻撃は、脅威グループShinyHuntersが展開する広範なサイバー犯罪活動の一端に過ぎない。このグループは、過去にも数々の著名な企業を標的にし、大規模なデータ侵害を引き起こしてきたことで知られている。例えば、オンラインデーティング大手であるMatch Groupも、ShinyHuntersの標的となった組織の一つだ。Tinder、Match.com、Hinge、Meetic、OkCupidといった人気サービスを傘下に持つMatch Groupからは、約1000万件のユーザー情報を含む1.7GBの圧縮ファイルが流出したとされている。

さらに、オーディオストリーミングプラットフォームのSoundCloudも、2025年12月にShinyHuntersの攻撃を受け、2980万件ものアカウント情報が侵害されたことがHIBPによって明らかにされている。The Registerの報道によれば、ShinyHuntersはパネラ・ブレッドの他にも、中古車販売プラットフォームのCarMaxから50万件以上の記録(1.7GB)、車両レビューサイトのEdmundsから「数百万件」の記録(12GB)を窃取したと主張している。CarMaxとEdmundsへの侵害は、パネラ・ブレッドとは異なる、以前の無関係な侵入によるものだとされている。

また、ShinyHuntersは、企業情報プラットフォームのCrunchbaseや、金融サービスを提供するBettermentも標的にしていた。CrunchbaseからはPII、署名済み契約書、その他の企業データが流出し、Bettermentは2026年1月9日にソーシャルエンジニアリングによって「特定のBettermentシステム」への不正アクセスを受け、顧客の一部に詐欺的な仮想通貨関連メッセージが送信されたと発表している。これらの攻撃の多くは、Oktaのシングルサインオンコードを狙った音声フィッシングによって実行されたと、ShinyHunters自身がThe Registerに語っている。

Mandiantは、ShinyHuntersの活動をUNC6661およびUNC6240という脅威クラスターに帰属させており、これらのグループは被害者に対する執拗な嫌がらせや、攻撃的な身代金要求の追跡で知られている。この広範な活動履歴は、ShinyHuntersが単発的な攻撃者ではなく、組織的かつ継続的に企業を狙う高度な脅威アクターであることを明確に示している。

パネラ・ブレッドの繰り返されるセキュリティ問題

今回のデータ侵害は、パネラ・ブレッドにとって初めてのセキュリティ問題ではない。同社は過去にも、大規模な情報流出事件やサイバー攻撃に見舞われており、そのセキュリティ体制に対する懸念が浮上している。最も注目すべきは、2018年4月にサイバー調査ジャーナリストのブライアン・クレブス氏によって明らかにされたデータ漏洩事件である。この時、パネラ・ブレッドのウェブサイトは、顧客の氏名、メールアドレス、物理的な住所、生年月日、クレジットカード番号の下4桁、さらにはパネラ・ロイヤルティカード番号を含む数百万件の顧客記録を、少なくとも8ヶ月間にわたって公開状態にしていた。

この2018年の事件は、セキュリティ研究者ディラン・フーリハン氏が2017年8月2日にパネラ・ブレッドに問題を通知したにもかかわらず、同社が当初その欠陥を認めず、その後「修正された」と報告したにもかかわらず、実際には修正されていなかったという経緯がある。最終的にフーリハン氏がクレブス氏に報告し、事態が公になった。パネラ・ブレッドは当時、影響を受けた記録数を約1万件と主張したが、セキュリティ企業Hold Securityは、その数を約3700万件と推定しており、企業側の情報開示の正確性にも疑問が投げかけられた。

さらに、比較的最近では、2024年3月に発生したランサムウェア攻撃により、パネラ・ブレッドは全国的なITシステム停止に見舞われている。この攻撃の結果、2024年6月には従業員の個人情報が窃取されたデータ侵害が発生したことが、従業員に通知されている。これらの過去の事例は、パネラ・ブレッドが長年にわたり、データ保護とサイバーセキュリティ対策において課題を抱えてきた可能性を示唆している。

今回の2026年1月の侵害は、同社が過去の教訓を十分に活かしきれていないのではないかという疑念を深めるものだ。繰り返し発生するデータ侵害は、顧客の信頼を大きく損ねるだけでなく、規制当局からの厳しい監視や法的責任を問われるリスクも高める。企業は、過去の失敗から学び、セキュリティ対策を抜本的に見直す必要に迫られていると言えるだろう。

現代のサイバー脅威と企業が直面する課題

ShinyHuntersによるパネラ・ブレッドへの攻撃は、現代の企業が直面するサイバー脅威の複雑さと深刻さを浮き彫りにしている。特に、シングルサインオン(SSO)システムを狙った音声フィッシング(vishing)は、多要素認証(MFA)が広く普及している現在においても、効果的な攻撃ベクトルとして悪用され続けている。攻撃者は、巧妙なソーシャルエンジニアリング技術を駆使し、人間の心理的な脆弱性を突くことで、技術的な防御策を迂回しようとする。

今回の事件で流出した氏名、メールアドレス、電話番号、住所といった個人識別情報(PII)は、被害を受けた顧客にとって、フィッシング詐欺、なりすまし、その他のソーシャルエンジニアリング攻撃のリスクを著しく高める。攻撃者はこれらの情報を利用して、より説得力のある詐欺メールや電話を仕掛け、さらなる機密情報(銀行口座情報やクレジットカード情報など)を窃取しようとする可能性がある。そのため、パネラ・ブレッドの会員アカウントを持つ顧客は、特に警戒を強め、多要素認証を有効にし、個人アカウントの不審な活動を常に監視することが強く推奨される。

Mandiantは、ShinyHuntersのような脅威グループによる攻撃から組織を保護するための詳細なガイダンスを公開している。これには、従業員へのセキュリティ意識向上トレーニングの強化、フィッシング対策技術の導入、SSO環境の継続的な監視とログ分析、そしてインシデント対応計画の定期的な見直しと訓練が含まれるだろう。企業は、技術的な防御だけでなく、従業員を「ヒューマンファイアウォール」として機能させるための教育にも力を入れる必要がある。

また、今回の事件は、企業がデータ侵害発生時にいかに迅速かつ透明性を持って対応するかの重要性も示している。情報開示の遅れや不十分な説明は、顧客の不信感を招き、企業のブランドイメージに長期的な損害を与える可能性がある。現代のサイバー脅威環境において、企業は常に警戒を怠らず、多層的な防御戦略を構築し、インシデント発生時には誠実な対応を心がけることが不可欠である。

調査の現状と今後の展望

パネラ・ブレッドのデータ侵害に関する公式な調査は現在進行中であり、同社は当局に通知を行ったことを確認している。しかし、現時点では、パネラ・ブレッドの公式ウェブサイトやソーシャルメディアチャンネルを通じて、この事件に関する一般向けの声明や、影響を受けた顧客への直接的な通知は行われていない。この情報開示の遅れは、顧客が自身の個人情報が流出した事実を認識し、適切な自己防衛策を講じる機会を逸する可能性があり、懸念材料となっている。

ShinyHuntersのような脅威グループは、身代金要求に応じない企業に対して、窃取したデータを公開するという戦術を常套手段としている。今回のパネラ・ブレッドのケースもその典型であり、一度ダークウェブに流出したデータは、完全に回収することが極めて困難となる。このため、流出した個人情報は、今後も長期間にわたってサイバー犯罪者によって悪用されるリスクに晒され続けることになるだろう。

企業は、複雑化するサイバー脅威、特にSSOシステムを狙った高度なソーシャルエンジニアリング攻撃に対して、より強固な防御策を講じる必要に迫られている。単にMFAを導入するだけでなく、従業員に対する継続的なセキュリティ意識向上トレーニング、フィッシングシミュレーション、そして異常なログイン試行やSSOセッションの監視を強化することが不可欠だ。また、Mandiantが指摘するように、UNC6661やUNC6240といった特定の脅威クラスターの戦術、技術、手順(TTPs)を理解し、それに基づいた防御戦略を構築することも重要となる。

今回の事件は、企業が過去のセキュリティインシデントから学び、継続的にセキュリティ体制を改善していくことの重要性を改めて浮き彫りにした。パネラ・ブレッドが、過去の教訓を活かし、今回の侵害を機に、より堅牢なセキュリティ文化と技術的防御を確立できるかどうかが、今後の焦点となるだろう。顧客の信頼を取り戻し、将来の脅威から保護するためには、透明性のある情報開示と、抜本的なセキュリティ強化が不可欠である。

参考情報

本記事は以下の情報源を参考に作成されました:

- -Panera Bread data breach impacts 5.1 million accounts, not 14 million customers - https://www.bleepingcomputer.com/news/security/panera-bread-data-breach-impacts-51-million-accounts-not-14-million-customers/

- -ShinyHunters claims Panera Bread in alleged data theft - https://www.theregister.com/2026/01/27/shinyhunters_claim_panera_bread/

- -Panera Bread data breach exposed personal info of 5.1 million customers - https://cyberinsider.com/panera-bread-data-breach-exposed-personal-info-of-5-1-million-customers/

- -Panera Bread breach affected 5.1 Million accounts, HIBP Confirms - https://securityaffairs.com/187556/data-breach/panera-bread-breach-affected-5-1-million-accounts-hibp-confirms.html