[企業名伏せ]社の事例:置き去りにされたアイデンティティ管理

現代のデジタル環境において、アイデンティティ管理は企業のセキュリティ体制の根幹をなす重要な要素です。しかし、技術革新のスピードにアイデンティティ管理の進化が追いついていない現状があります。[企業名伏せ]社を襲ったインシデントは、まさにその盲点を突かれた事例と言えるでしょう。具体的な企業名は伏せますが、情報セキュリティ専門誌が報じたこの事件は、多くの企業にとって他人事ではありません。急速なクラウド移行、BYOD(私物端末の業務利用)の拡大、そしてAPIエコノミーの発展といった変化の中で、従来のアイデンティティ管理の手法が通用しなくなっているのです。

[企業名伏せ]社のインシデントは、複数の要因が複雑に絡み合って発生しました。従業員の増加に伴うアカウント管理の煩雑化、複数のクラウドサービス利用によるアイデンティティの一元管理の遅れ、そして、攻撃者が容易に突破できる脆弱な認証基盤。これらの要素が重なり、攻撃者は内部ネットワークへの侵入を許し、最終的には機密データへのアクセスに成功しました。しかし、根本的な原因は、企業がアイデンティティを単なる「アクセス許可」として捉え、セキュリティの最優先事項として認識していなかったことにあります。

攻撃者の視点:いかにしてアイデンティティは悪用されたか

攻撃者は、[企業名伏せ]社の脆弱なアイデンティティ管理体制を巧みに利用しました。具体的な攻撃手法は明らかにされていませんが、考えられるシナリオとしては、フィッシング攻撃による従業員の認証情報の詐取、脆弱なAPIを悪用した不正アクセス、そして、内部関係者による不正行為などが挙げられます。攻撃者は、一度認証情報を手に入れると、それを足がかりにネットワーク内を水平展開し、より重要なシステムへのアクセス権限を獲得していったと考えられます。この水平展開の手法は、現代のサイバー攻撃において一般的な戦術であり、アイデンティティ管理の重要性を改めて認識させるものです。

攻撃者は、アイデンティティを「武器」として利用し、[企業名伏せ]社の防御網を突破しました。彼らは、正規の認証情報を持つユーザーになりすまし、あたかも正当なアクセスであるかのようにシステムを利用しました。これにより、従来のセキュリティ対策では検知が難しく、被害が拡大するまで攻撃を阻止することができませんでした。攻撃者は、企業がアイデンティティ管理を軽視していることを熟知しており、その弱点を突くことで、容易に目的を達成したのです。攻撃者の視点から見れば、アイデンティティ管理の不備は、まさに「宝の山」だったと言えるでしょう。

技術的負債:複雑化するアイデンティティ管理の課題

[企業名伏せ]社のインシデントは、多くの企業が抱える「技術的負債」の深刻さを浮き彫りにしました。技術的負債とは、短期的な利益を優先するために、長期的な視点での技術投資を怠った結果、将来的に発生する可能性のある問題のことです。アイデンティティ管理の分野においては、古いシステムと新しいシステムが混在し、認証基盤が複雑化しているケースが少なくありません。例えば、オンプレミスのActive Directoryとクラウド上のIDaaS(Identity as a Service)が連携されておらず、従業員は複数の認証情報を管理しなければならないといった状況が考えられます。

このような複雑な環境では、アイデンティティ管理の運用コストが増大し、セキュリティリスクも高まります。従業員は、複数の認証情報を記憶する必要があるため、パスワードを使い回したり、簡単なパスワードを設定したりする傾向があります。また、IT部門は、アカウント管理に膨大な時間を費やさなければならず、セキュリティ対策に十分なリソースを割くことができません。さらに注目すべきは、APIエコノミーの発展に伴い、アプリケーション間のアイデンティティ連携が不可欠になっていることです。しかし、多くの企業は、APIのセキュリティ対策を十分に行っておらず、攻撃者による不正アクセスのリスクが高まっています。これらの技術的負債が積み重なった結果、[企業名伏せ]社のようなインシデントが発生する可能性が高まっているのです。

ゼロトラスト:アイデンティティ中心のセキュリティへ

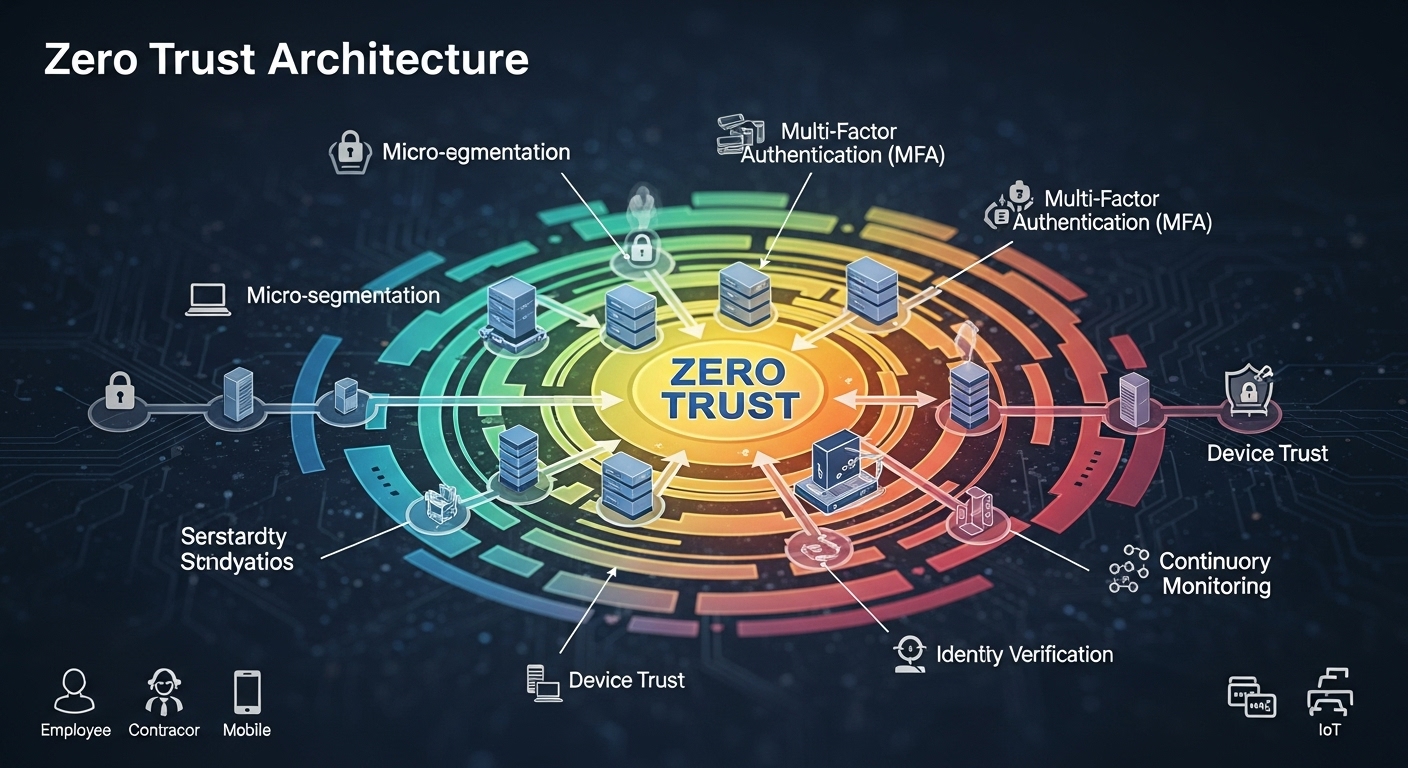

[企業名伏せ]社のインシデントは、従来の境界型セキュリティの限界を示唆しています。境界型セキュリティとは、ネットワークの内側と外側を明確に区別し、ファイアウォールなどのセキュリティ対策を境界に集中させるという考え方です。しかし、クラウドの普及やBYODの拡大により、ネットワークの境界は曖昧になり、内部に侵入した攻撃者を検知することが難しくなっています。このような状況において、注目されているのがゼロトラストという考え方です。ゼロトラストとは、ネットワークの内外を問わず、全てのアクセスを信用せず、常に検証を行うというセキュリティモデルです。

ゼロトラストを実現するためには、アイデンティティ管理が中心的な役割を果たします。全てのユーザー、デバイス、アプリケーションに対して、厳格な認証と認可を行い、最小限の権限のみを付与します。また、アクセス状況を継続的に監視し、異常な行動を検知した場合には、即座にアクセスを遮断します。ゼロトラストは、単なる技術的な対策ではなく、セキュリティに対する考え方を根本的に変えるものです。企業は、アイデンティティをセキュリティの最優先事項として位置づけ、ゼロトラストの原則に基づいたセキュリティ体制を構築する必要があります。この背景には、従来のセキュリティ対策では防ぎきれない高度化するサイバー攻撃への対応が求められていることがあります。

参考情報

本記事は以下の情報源を参考に作成されました:

- -How the tech industry got identity so wrong - https://www.infosecurity-magazine.com/opinions/how-the-tech-industry-got-identity/