序章:深まる北朝鮮のサイバー脅威とAIの影

2026年2月11日、サイバーセキュリティ業界に衝撃が走った。Google CloudのMandiant Threat Intelligenceが、北朝鮮を拠点とする金融目的の脅威グループ「UNC1069」による新たなサイバー攻撃キャンペーンの詳細を公表したのだ。このキャンペーンは、金融テクノロジー企業や仮想通貨企業を標的とし、ソーシャルエンジニアリング、ディープフェイク、そしてMacOSマルウェアを組み合わせた前例のない手口で、多額の仮想通貨窃取を狙っている。UNC1069は、サイバーセキュリティコミュニティでは「CryptoCore」や「MASAN」、そしてKasperskyからは「GhostCall」としても追跡されており、その活動は少なくとも2018年4月から確認されている。

この攻撃は、単なるマルウェア配布に留まらない。攻撃者は、被害者の信頼を巧みに悪用し、高度な心理的トリックと最新のAI技術を融合させることで、従来の防御策をすり抜けることを目指している。特に注目すべきは、ビデオ会議におけるディープフェイクの利用が報告されている点だ。これは、デジタル時代の信頼の基盤を揺るがす深刻な脅威であり、企業が直面するリスクの性質が根本的に変化していることを示唆している。Mandiantの研究者であるロス・インマン氏とエイドリアン・ヘルナンデス氏は、「侵入は、侵害されたTelegramアカウント、偽のZoom会議、ClickFix感染ベクトル、そして被害者を欺くためのAI生成動画の使用というソーシャルエンジニアリングスキームに依存していた」と指摘している。

北朝鮮が国家的な支援を受けてサイバー攻撃を仕掛けることは周知の事実であり、その主な動機は外貨獲得にある。2025年だけでも、北朝鮮は仮想通貨を標的とした攻撃から20億ドル以上を獲得し、同年に盗まれた仮想通貨全体の60%以上を占めていると報じられている。この新たなキャンペーンは、彼らがその目的達成のために、いかに技術革新と巧妙な手口を貪欲に取り入れているかを浮き彫りにしている。今回の攻撃は、単一のホストに展開されたツールの量から見ても、認証情報、ブラウザデータ、セッショントークンを収集し、金融窃盗を促進するための「極めて強い決意」がうかがえる。

UNC1069は、過去には評判の良い企業の投資家を装い、偽の会議招待状を利用したソーシャルエンジニアリングキャンペーンを金融目的で実施してきた経緯がある。しかし、今回のキャンペーンでは、その手口がさらに洗練され、AI技術の悪用という新たな次元に突入している。これは、サイバー犯罪のランドスケープが急速に変化していることを示しており、企業は従来のセキュリティ対策だけでは不十分であることを認識する必要があるだろう。

巧妙な偽装:Telegramから始まる信頼の破壊

今回の攻撃キャンペーンは、被害者の信頼を巧妙に悪用するソーシャルエンジニアリングから始まる。攻撃者はまず、仮想通貨業界の幹部のTelegramプロフィールを乗っ取り、そのアカウントを悪用して他のフィンテック業界の関係者にメッセージを送信し、信頼関係を築き上げる。この初期段階で、被害者は自身が知っている人物からの連絡であると信じ込まされ、警戒心を解いてしまう。Telegramアカウントの侵害は、過去にそのアカウントがすでに危険にさらされていたことを示唆しており、攻撃者が長期的な準備期間を経て標的を選定している可能性が高い。

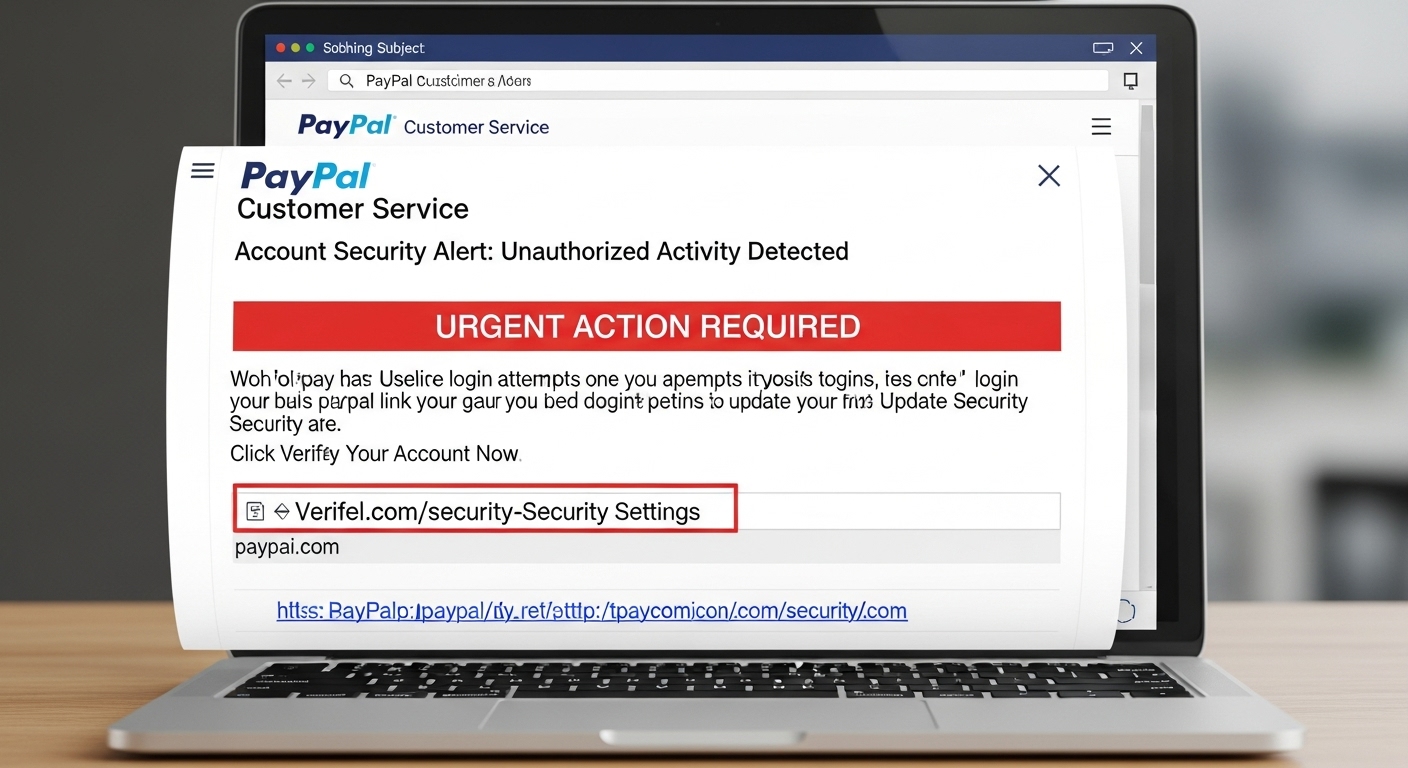

接触が確立されると、攻撃者は被害者に会議への招待状を送付する。この招待状は、Calendlyなどの正規のスケジュールツールを装って送られることもあれば、Telegramのハイパーリンク機能を利用してフィッシングURLを隠蔽し、直接メッセージで共有されることもある。被害者がこのリンクをクリックすると、偽のZoom会議サイトへとリダイレクトされる。このサイトは、正規のZoomインターフェースを精巧に模倣しており、被害者は自分が本物の会議に参加していると錯覚するよう設計されている。

偽の会議サイトでは、被害者に対し、カメラを有効にして名前を入力するよう促される。この段階で、攻撃者は被害者の情報を収集し、さらなる悪用を企てる。Mandiantの研究者たちは、この会議が攻撃者によって構築されたインフラ上でホストされていたことを確認している。これは、単なるフィッシングサイトではなく、インタラクティブな要素を持つ高度な詐欺プラットフォームが用意されていたことを意味する。被害者が会議に参加すると、本物のZoom会議画面に酷似したインターフェースが表示される。

しかし、この「会議」の核心は、その映像にある。報道によれば、被害者は仮想通貨幹部のディープフェイクに直面したという。Mandiantはこれを直接検証できていないものの、AIアシストによるソーシャルエンジニアリング詐欺が既知の問題であることを指摘している。The Hacker Newsの報道では、この映像はディープフェイクであるか、あるいは過去に同じ手口で被害に遭った他の人物のウェブカメラ映像を密かに録画し、それを再利用している可能性が示唆されている。Kasperskyは2025年10月にこのキャンペーンを「GhostCall」として詳細に文書化しており、「被害者のウェブカメラ映像は知らぬ間に録画され、攻撃者によって制御されるインフラにアップロードされ、他の被害者を欺くために再利用された」と報告している。

この巧妙な手口は、被害者が「ライブ通話に参加している」という錯覚を維持することを目的としている。映像の再生が終了すると、ページはスムーズに被害者のプロフィール画像を表示するよう切り替わり、あたかもライブ通話が続いているかのような錯覚を維持する。このような高度な偽装は、被害者が不審に思う余地をほとんど与えず、次の段階へと誘導されることを可能にする。

ディープフェイクの罠:現実を歪める映像技術

今回の攻撃で最も衝撃的な要素の一つは、ディープフェイク技術の悪用が報告されている点だ。被害者が偽のZoom会議に参加した際、彼らは仮想通貨業界の幹部のディープフェイク映像に直面したとされている。これは、単なる静止画の偽装ではなく、動的な映像を通じて人物を偽装する技術であり、被害者に本物の人物と対話していると信じ込ませる強力な手段となる。Mandiantは、このディープフェイクの報告を直接検証できていないものの、AIを活用したソーシャルエンジニアリング詐欺が近年増加傾向にあることを強調している。

The Hacker Newsの報道は、このディープフェイクの性質についてさらに深く掘り下げている。それによると、表示された映像は、純粋なAI生成によるディープフェイクである可能性と、過去に同じ手口で罠にかかった他の被害者のウェブカメラ映像を密かに録画し、それを再利用している可能性の両方が指摘されている。Kasperskyが2025年10月に「GhostCall」として文書化したキャンペーンでは、後者の手法が詳細に記述されている。つまり、被害者のウェブカメラ映像が攻撃者によって無意識のうちに録画され、その映像が攻撃者制御のインフラにアップロードされ、別の被害者を欺くために「ライブ通話」であるかのように再利用されていたというのだ。

このような手法は、被害者にとって極めて検出が困難である。見慣れた人物の顔が画面に映し出され、あたかもリアルタイムで会話しているかのように見えるため、疑念を抱くことは非常に難しい。特に、映像が過去の実際の録画である場合、その人物の表情や仕草が自然であるため、AI生成の不自然さを見抜くのが困難になる。この「ビデオ再生」が終了すると、ページはシームレスに被害者のプロフィール画像に切り替わり、ライブ通話の錯覚を維持し続ける。

ディープフェイクや録画映像の悪用は、ソーシャルエンジニアリングの有効性を劇的に高める。音声の不一致や映像のわずかな遅延といった技術的な問題は、次の段階である「オーディオ問題」の口実として利用される。これにより、被害者は技術的な問題が発生していると信じ込まされ、攻撃者が提示する「解決策」を受け入れやすくなる。この段階で、被害者の心理的な防御は著しく低下しており、マルウェア感染への道が開かれることになる。

ClickFixの欺瞞:マルウェア感染への巧妙な誘導

ディープフェイクによる信頼の確立と、それに続く「オーディオ問題」の偽装は、攻撃の次の段階であるマルウェア感染への巧妙な橋渡しとなる。被害者が偽の会議に参加し、ディープフェイク映像に直面した後、攻撃者は被害者に「オーディオの問題が発生している」と主張する。これは、被害者が技術的なトラブルに見舞われていると信じ込ませるための口実であり、その解決策として、特定のコマンドを実行するよう指示する。この手口は「ClickFix攻撃」として知られている。

ClickFix攻撃は、技術的な問題が発生していると主張し、被害者を騙して自身のマシン上で特定のコマンドを実行させることで、攻撃者に秘密裏にアクセス権とコード実行能力を与える手法である。今回のケースでは、被害者がオーディオ問題を解決するための「トラブルシューティングコマンド」をダウンロードして実行するよう促された。MacOSシステムの場合、このコマンドはAppleScriptを介して悪意のあるMach-Oバイナリをシステムにドロップする。

この最初のマルウェアは「WAVESHAPER」と名付けられたC++実行ファイルであり、システム情報の収集を目的としている。WAVESHAPERは、さらにGo言語ベースのダウンローダーである「HYPERCALL」を展開する役割を担う。HYPERCALLは、その後、追加のペイロードをシステムに送り込むためのゲートウェイとして機能する。この多段階のデプロイメントは、攻撃者が検出を回避し、システムの奥深くに侵入するための一般的な戦略である。

Mandiantは、このClickFix攻撃が、被害者のシステムにアクセスし、コードを実行する能力を攻撃者に与えるための重要なステップであったと分析している。この段階で、攻撃者は被害者のデバイスに悪意のあるファイルを自由に配置できるようになり、後の情報窃取や永続的なアクセス確立のための基盤を築く。この手口は、被害者が「問題を解決しようとしている」という意識を利用するため、非常に効果的であり、多くのユーザーが疑うことなく指示に従ってしまう可能性がある。

多層的な攻撃ツール:情報窃取のメカニズム

ClickFix攻撃によってシステムへの初期アクセスを確立した後、UNC1069は驚くべき数のマルウェアファミリーを展開し、被害者からの情報窃取を最大化しようと試みる。Mandiantの分析によれば、単一のホストに展開されたツールの量は、「金融窃盗を促進するために認証情報、ブラウザデータ、セッショントークンを収集するための極めて強い決意」を示しているという。The Hacker Newsは、この最新の侵入で、SILENCELIFT、DEEPBREATH、CHROMEPUSHを含む最大7つのユニークなマルウェアファミリーが展開されたと報じている。

初期段階で展開される「WAVESHAPER」は、C++で書かれた実行ファイルで、システム情報を収集し、Go言語ベースのダウンローダー「HYPERCALL」を配布する。HYPERCALLは、さらに以下の追加ペイロードをシステムに送り込む。一つは、Golangベースのバックドアコンポーネント「HIDDENCALL」で、侵害されたシステムへのハンズオンキーボードアクセスを提供し、Swiftベースのデータマイナー「DEEPBREATH」を展開する。もう一つは、C++ダウンローダー「SUGARLOADER」で、これは「CHROMEPUSH」を展開するために使用される。さらに、ミニマリストなC/C++バックドア「SILENCELIFT」も展開され、システム情報をコマンド&コントロール(C2)サーバーに送信する。

特に注目すべきは、情報窃取に特化した「DEEPBREATH」と「CHROMEPUSH」である。「DEEPBREATH」は、MacOSのTransparency, Consent, and Control (TCC) データベースを操作する能力を備えており、ファイルシステムアクセス権を獲得することで、iCloud Keychainの認証情報、Google Chrome、Brave、Microsoft Edgeのブラウザデータ、Telegramのユーザーデータ、そしてApple Notesアプリケーションのデータを窃取する。これは、MacOSのセキュリティ機構を迂回し、機密性の高い情報を直接狙う高度な能力を示している。

一方、「CHROMEPUSH」はC++で書かれたデータスティーラーであり、Google ChromeおよびBraveブラウザの拡張機能として展開される。これはGoogle Docsのオフライン編集ツールを装って偽装され、被害者にインストールさせる。CHROMEPUSHは、キー入力の記録、ユーザー名とパスワード入力の監視、ブラウザクッキーの抽出といった機能を備えており、被害者のオンラインアカウントへのアクセスを可能にする。これらのマルウェアの組み合わせは、認証情報、セッショントークン、ブラウザ履歴など、仮想通貨窃盗や将来のソーシャルエンジニアリングキャンペーンに利用可能なあらゆる種類のデータを網羅的に収集することを目的としている。

進化する標的と手口:Web3業界へのシフト

UNC1069の活動は、その標的と手口において明確な進化を遂げている。Mandiantの分析によると、このグループは少なくとも2018年4月から活動しており、当初は偽の会議招待状や評判の良い企業の投資家を装うことで、伝統的な金融機関(TradFi)を標的としたソーシャルエンジニアリングキャンペーンを展開していた。しかし、Google Threat Intelligence Group (GTIG)が2025年11月に発表した報告書では、2023年以降、このグループがWeb3業界、すなわち中央集権型取引所(CEX)、金融機関のソフトウェア開発者、ハイテク企業、ベンチャーキャピタルファンドの個人へと標的をシフトさせていることが指摘されている。

この標的の変更は、仮想通貨市場の急速な成長と、そこから得られる潜在的な利益の大きさを反映していると考えられる。Web3業界は、比較的新しい分野であり、セキュリティ対策が伝統的な金融業界ほど成熟していない場合があるため、攻撃者にとって魅力的な標的となっている。UNC1069は、この新しい環境に適応するため、手口も進化させている。例えば、Googleは、この脅威アクターがGeminiのような生成AIツールを利用して、仮想通貨に関連する誘引資料やメッセージを作成し、ソーシャルエンジニアリングキャンペーンを支援していることを指摘している。

さらに、UNC1069はGeminiを悪用して仮想通貨を窃取するためのコードを開発しようと試みたり、仮想通貨業界の人物を模倣したディープフェイク画像や動画の誘引を利用して、Zoom SDKを装ったバックドア「BIGMACHO」を被害者に配布するキャンペーンも展開している。これらの事実は、彼らがAI技術を単にソーシャルエンジニアリングの「ルアー」作成に留まらず、より広範な攻撃活動に統合しようとしていることを示唆している。

Mandiantは、「UNC1069は通常、仮想通貨スタートアップ、ソフトウェア開発者、ベンチャーキャピタル企業を標的としているが、既知のダウンローダーであるSUGARLOADERと並行して複数の新しいマルウェアファミリーを展開していることは、彼らの能力が大幅に拡大していることを示している」と述べている。この能力の拡大は、攻撃者がより複雑で多角的なアプローチを採用し、検出を回避しつつ、より多くの種類のデータを窃取しようとしていることを意味する。Web3業界の企業は、このような進化する脅威に対して、より高度な警戒と対策が求められるだろう。

脅威の全貌と残された課題

北朝鮮の脅威グループUNC1069による今回のキャンペーンは、サイバー攻撃の進化における重要な転換点を示している。ソーシャルエンジニアリング、ディープフェイク、AI生成コンテンツ、そして多段階のマルウェア展開を組み合わせたこの手口は、従来のセキュリティ対策だけでは対応が困難な、新たな脅威の時代を告げている。攻撃者は、被害者の心理を巧みに操り、技術的な問題を装ってマルウェアを送り込むことで、認証情報や機密データを網羅的に窃取することに成功している。

Mandiantの分析が示すように、攻撃者は「仮想通貨窃盗と、被害者の身元およびデータを悪用した将来のソーシャルエンジニアリングキャンペーンの促進という二重の目的のために、可能な限り多くのデータを収集するための標的型攻撃」を実行している。これは、単発の窃盗に留まらず、窃取したデータを足がかりとして、さらなる大規模な攻撃や詐欺を計画していることを意味する。被害者のTelegramアカウントが乗っ取られ、その情報が他の標的を欺くために再利用される手口は、この連鎖的な攻撃戦略の典型例である。

北朝鮮が国家レベルでサイバー攻撃を支援し、その収益を国家財政に充てている事実は、この脅威が単なるサイバー犯罪の範疇を超えていることを示唆している。2025年に20億ドル以上もの仮想通貨を窃取したという報告は、彼らの活動が国際的な金融システムとサイバーセキュリティに与える影響の甚大さを浮き彫りにしている。このような国家支援型のアクターは、潤沢なリソースと高度な技術力を背景に、常に新しい攻撃手法を開発し、既存の防御策の隙を突こうと試みる。

今回の事件は、企業、特に金融テクノロジーや仮想通貨業界の企業に対し、従業員のセキュリティ意識向上、多要素認証の徹底、不審なリンクやファイルの実行に対する厳格なポリシー、そしてAI生成コンテンツの真偽を見抜くための技術的・人的な訓練の重要性を改めて突きつけている。また、サプライチェーン全体におけるセキュリティの強化、特にサードパーティのアプリケーションやサービスが攻撃の足がかりとならないよう、継続的な監視と評価が不可欠である。UNC1069の能力拡大は、サイバーセキュリティの戦いが、常に進化し続ける脅威との終わりなき競争であることを明確に示している。

参考情報

本記事は以下の情報源を参考に作成されました:

- -North Korean Hackers Use Deepfake Video Calls to Target Crypto Firms - https://www.infosecurity-magazine.com/news/north-korea-hackers-deepfake-crypto/

- -North Korea-Linked UNC1069 Uses AI Lures to Attack Cryptocurrency Organizations - https://thehackernews.com/2026/02/north-korea-linked-unc1069-uses-ai.html