2025年5月、ウクライナの組織を標的としたフィッシング攻撃において、スロバキアのサイバーセキュリティ企業ESETを装った、これまで知られていなかった脅威活動が確認されました。セキュリティ企業は、このキャンペーンをロシアと関連付けられた「InedibleOchotense」という名称で追跡しています。InedibleOchotenseは、標的とする組織にESETの正規インストーラーを装ったトロイの木馬を仕込み、バックドアを侵入させる手口を用いています。

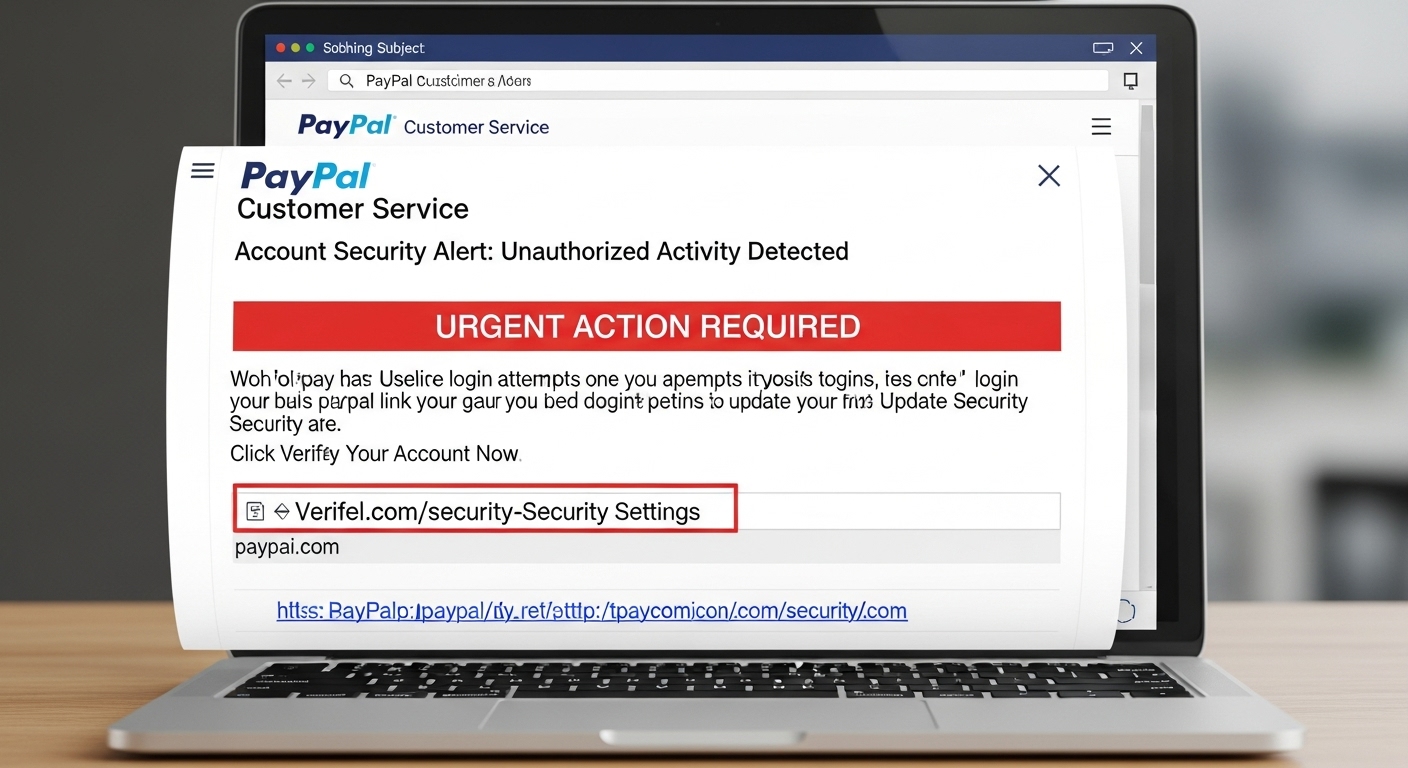

ESETがThe Hacker Newsと共有したAPT Activity Report Q2 2025–Q3 2025によると、InedibleOchotenseは、複数のウクライナの組織に対して、トロイの木馬化されたESETインストーラーへのリンクを含むスピアフィッシングメールとSignalテキストメッセージを送信しました。メールはウクライナ語で書かれていますが、最初の行にロシア語が使用されており、タイプミスまたは翻訳エラーの可能性が指摘されています。メールはESETからのものであると偽り、受信者のメールアドレスに関連付けられた疑わしいプロセスが検出され、コンピューターが危険にさらされている可能性があると主張しています。

この活動は、ウクライナでのESETソフトウェアの広範な使用と、そのブランドの評判を利用して、受信者をesetsmart[.]com、esetscanner[.]com、esetremover[.]comなどのドメインでホストされている悪意のあるインストーラーをインストールするように仕向ける試みです。インストーラーは、正規のESET AV Removerとともに、Kalambur(別名SUMBUR)と呼ばれるC#バックドアの亜種を配信するように設計されており、Tor匿名ネットワークをコマンドアンドコントロールに使用します。また、OpenSSHをドロップし、ポート3389でリモートデスクトッププロトコル(RDP)経由のリモートアクセスを有効にすることも可能です。

CERT-UAが先月発表したレポートでは、ほぼ同一のキャンペーンがSandworm内の別のサブクラスターであるUAC-0125に起因するとされています。ESETの上級マルウェア研究者であるMatthieu Faouは、The Hacker Newsに対し、「InedibleOchotenseは、Sandwormと弱く関連付けられており、SandwormのBACKORDER関連キャンペーンおよびUAC-0212と重複する、ロシアと連携した脅威アクターです」と述べています。「CERT-UAによってUAC-0125として報告されたものとの類似点もありますが、その関連性を独自に確認することはできません。」

Sandwormによるウクライナへのワイパー攻撃

ESETによると、Sandwormはウクライナで破壊的なキャンペーンを継続しており、2025年4月にはZEROLOTおよびStingとして追跡されている2つのワイパーマルウェアを、名前の特定されていない大学に対して展開しました。その後、政府、エネルギー、物流、および穀物セクターを標的とする複数のデータワイプマルウェアの亜種が展開されました。同社は、「この期間中、UAC-0099グループが初期アクセス作戦を実施し、その後、検証済みの標的をSandwormに引き渡してフォローアップ活動を行ったことを確認しました」と述べています。「Sandwormによるこれらの破壊的な攻撃は、ワイパーがウクライナにおけるロシアと連携した脅威アクターの頻繁なツールであることを改めて示しています。」

RomComによるWinRARのゼロデイ脆弱性の悪用

同時期に活動していた注目すべき別のロシアと連携した脅威アクターは、RomCom(別名Storm-0978、Tropical Scorpius、UNC2596、またはVoid Rabisu)です。RomComは、2025年7月中旬に、ヨーロッパおよびカナダの金融、製造、防衛、および物流企業を標的とした攻撃の一環として、WinRARの脆弱性(CVE-2025-8088、CVSSスコア:8.8)を悪用したスピアフィッシングキャンペーンを開始しました。ESETによると、「攻撃が成功した場合、RomComグループが使用するさまざまなバックドア、具体的にはSnipBot(別名SingleCamperまたはRomCom RAT 5.0)の亜種、RustyClaw、およびMythicエージェントが配信されました。」

AttackIQは、2025年9月下旬のRomComの詳細なプロファイルにおいて、このハッキンググループがウクライナでの戦争を取り巻く地政学的動向を注意深く監視し、ロシアの目的を支援する可能性のある認証情報の収集およびデータ窃取活動を実行するためにそれらを利用していると特徴付けました。セキュリティ研究者のFrancis Guibernauは、「RomComは当初、悪意のあるペイロードの展開と永続化を容易にするように設計されたe-crimeコモディティマルウェアとして開発され、主要な恐喝に焦点を当てたランサムウェア作戦への統合を可能にしました」と述べています。「RomComは、純粋に利益を追求するコモディティから、国家が関与する作戦で利用されるユーティリティへと移行しました。」

ロシアのAPTグループによるウクライナへの攻撃激化

ESETのレポートによると、ロシアが支援するハッキンググループSandwormは、2025年の第2四半期と第3四半期にウクライナでデータワイパーマルウェアを展開しました。このレポートは、2025年4月から9月までの世界中の高度な持続的脅威(APT)グループの活動の概要を提供しています。11月6日に公開されたこのレポートでは、Sandwormがウクライナの組織に対してZerolotやStingなどのデータワイパーを展開したことが明らかになりました。標的は、政府機関、エネルギーおよび物流業界の企業、穀物セクターに及びました。

Sandwormは、APT44、Telebots、Voodoo Bear、Iridium、Seashell Blizzard、Iron Vikingとしても知られており、複数のサイバーセキュリティ企業および政府機関によって、ロシアの軍事情報サービス(GRU)のユニットMUN 74455に関連付けられています。ESETは、グループが新しいワイパーを展開する可能性のある目的は、ウクライナ経済を弱体化させることであると評価しました。

サイバーエスピオナージのためのスピアフィッシングとバックドアの利用

ESETのレポートは、他のロシアと連携したAPTグループも、ウクライナおよびウクライナと戦略的関係を持つ国々に焦点を当て続け、ヨーロッパの組織への作戦も拡大していると指摘しました。Sandwormの目的はウクライナの組織を混乱させることであるように見えましたが、他のロシアの国家支援グループは、スピアフィッシングキャンペーンとバックドアインプラントの組み合わせを通じて、サイバーエスピオナージの目標を追求しました。Gamaredonは、ウクライナを標的とする最も活発なAPTグループであり続け、報告された期間中にその作戦の強度と頻度が著しく増加しました。

ESETの研究者は、「この活動の急増は、ロシアと連携したAPTグループ間のまれな協力事例と一致しました。Gamaredonは、Turlaのバックドアの1つを選択的に展開しました。おそらく協力によって拍車がかかったGamaredonのツールセットは、たとえば、新しいファイル窃盗ツールやトンネリングサービスの組み込みを通じて、進化し続けました」と書いています。特に、ESETは、別のロシアと連携した脅威アクターであるInedibleOchotenseが、サイバーセキュリティ企業を装ったスピアフィッシングキャンペーンを実施したと報告しました。「このキャンペーンには、正規のESET製品とともにKalamburバックドアのダウンロードにつながる、トロイの木馬化されたESETインストーラーを配信するメールとSignalメッセージが含まれていました」とレポートは述べています。

一部のロシアのグループは、ウクライナを超えて標的を拡大しました。たとえば、最も活発なロシアのAPTグループの1つであるRomComは、WinRARのゼロデイ脆弱性を悪用して悪意のあるDLLを展開し、さまざまなバックドアを配信しました。その焦点は、EUおよびカナダの金融、製造、防衛、および物流セクターに当てられました。

参考情報

本記事は以下の情報源を参考に作成されました:

- -Trojanized ESET Installers Drop Kalambur Backdoor in Phishing Attacks on Ukraine - https://thehackernews.com/2025/11/trojanized-eset-installers-drop.html

- -Russian Hacking Group Sandworm Deploys New Wiper Malware in Ukraine - https://www.infosecurity-magazine.com/news/russian-sandworm-new-wiper-ukraine/