クラウドアイデンティティ脅威の深刻化

脅威インテリジェンス専門企業のReliaQuestが2025年第3四半期に発表した最新のレポートは、クラウドセキュリティにおけるアイデンティティ管理の危機的状況を浮き彫りにした。同社が記録した真陽性(true-positive)アラートの44%が「アイデンティティ関連の脆弱性」に起因していることが判明し、クラウド環境における認証・認可の欠陥が、従来のソフトウェア脆弱性を上回る最大のリスク源となっている実態が明らかになった。

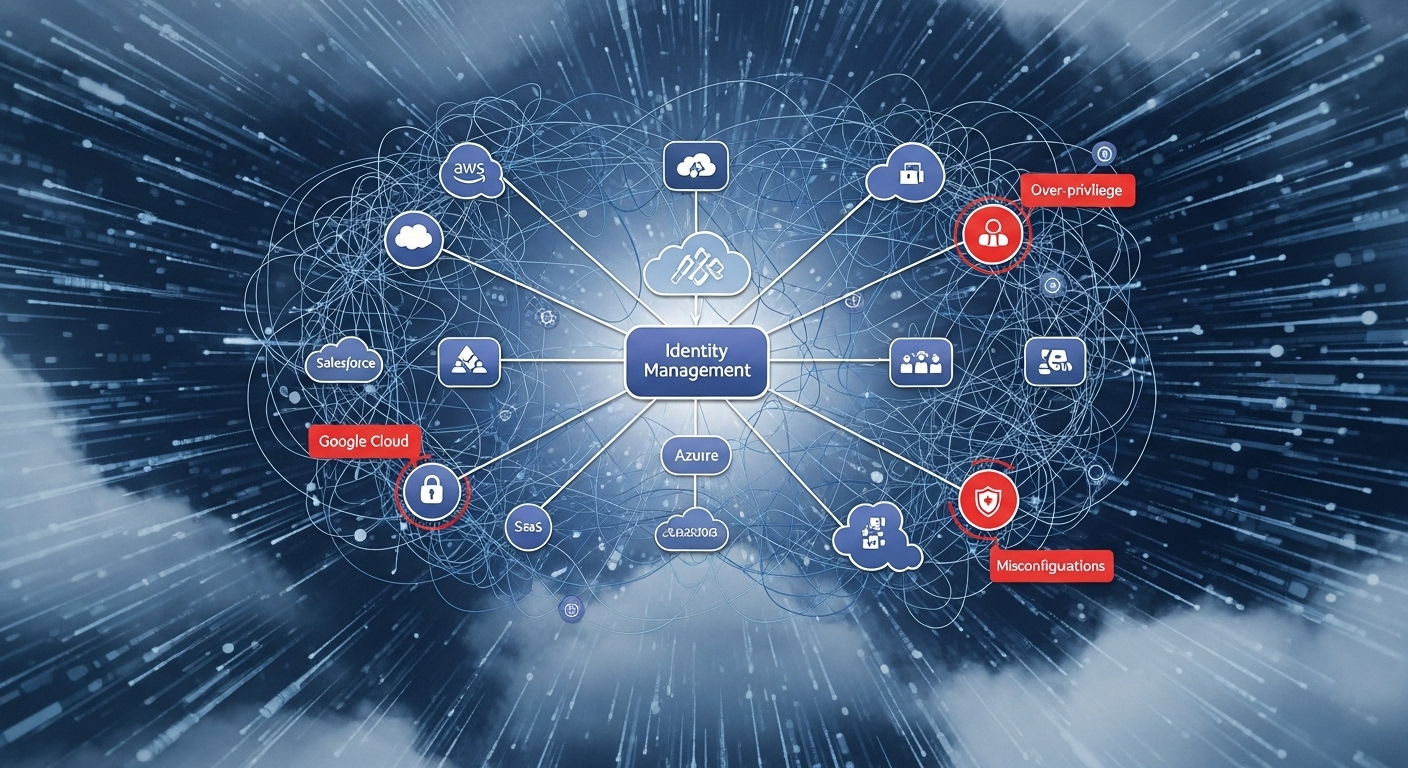

この傾向は、クラウドインフラストラクチャの急速な拡大と、それに伴うアイデンティティ管理の複雑化が根本原因となっている。現代の組織は、AWS、Azure、Google Cloud Platform、さらに多数のSaaSアプリケーションにまたがって数千のアイデンティティを管理しており、それぞれに異なる権限モデルとアクセス制御ポリシーが存在する。この複雑さが、過剰権限の付与、ロール設定の誤り、認証情報の不適切な管理を引き起こし、攻撃者に格好の標的を提供している。

認証情報の商品化と低コスト化

レポートが特に注目すべき点として指摘しているのは、クラウド認証情報の暗号犯罪市場における商品化である。攻撃者は、侵害されたクラウドキーや認証情報をダークウェブ上の市場でわずか2ドルで購入できる状況となっており、これにより従来の高度な技術を必要とする攻撃手法(ゼロデイ脆弱性の悪用、複雑なマルウェアの開発など)を経由せずに、クラウド環境への不正アクセスを実現できるようになっている。

この問題の深刻さは、認証情報が不正に取得される経路の多様性に起因している。フィッシング攻撃、情報窃取型マルウェア(infostealer malware)、公開されたGitリポジトリ内のハードコードされた認証情報、誤って公開された設定ファイルなど、攻撃者は様々な経路からクラウド認証情報を入手している。特に、DevOpsチームがCI/CDパイプラインやスクリプト内に認証情報をハードコードする慣行は、GitHubなどの公開リポジトリを通じて大規模な情報漏洩を引き起こす要因となっている。

ReliaQuestの分析によれば、99%のクラウドアイデンティティが過剰権限(over-privileged)を有しているという衝撃的な統計が明らかになった。これは、組織が最小権限の原則(Principle of Least Privilege)を遵守していないことを示しており、攻撃者が侵害した認証情報を用いて、当初の権限を超えた範囲でシステムにアクセスし、権限エスカレーション(privilege escalation)を容易に実現できる環境を生み出している。

過剰権限と権限エスカレーションの連鎖

過剰権限の問題は、単一のアイデンティティのリスクに留まらない。クラウド環境では、複数のアイデンティティが相互に関連し、ロールの継承や権限の委譲が頻繁に行われるため、一つの過剰権限が連鎖的に拡大するリスクが存在する。攻撃者は、最初に侵害したアイデンティティの権限を利用して、より高い権限を持つ他のアイデンティティやリソースへのアクセスを獲得し、横展開(lateral movement)を実行する。

この攻撃パターンは、ATT&CKフレームワークで定義される「Valid Accounts」(有効なアカウント)のTTP(Tactics, Techniques, and Procedures)に該当し、通常のユーザーとして振る舞うため、従来の異常検知システムでは検出が困難である。侵害された認証情報を使用したアクセスは、一見すると正当なユーザーの行動と区別がつかず、組織の内部アラートシステムを回避できるため、攻撃者は長期間にわたって検出されずに活動を継続できる可能性がある。

レガシー脆弱性の自動展開による拡大リスク

ReliaQuestのレポートは、アイデンティティ管理の問題に加えて、DevOps実践における脆弱性の継承という新たな脅威を指摘している。クラウド環境の最大の強みである「オンデマンドでのインフラストラクチャ展開」が、同時に系統的なリスクの源となっているという逆説的な状況が浮き彫りになった。

具体的には、組織がスピードを重視するあまり、セキュリティチェックを省略したり、古いテンプレートや設定ファイルを再利用したりすることで、既知の脆弱性を含むインフラストラクチャが自動的に展開されている。2025年第3四半期にReliaQuestが管理した重要な脆弱性アラートの71%が、2021年に公開されたわずか4つのCVE(Common Vulnerabilities and Exposures)に起因しているという事実は、この問題の深刻さを示している。

この問題は、コンテナ、サーバーレス関数、仮想マシンなど、あらゆるクラウドリソースの自動展開に影響を与えている。一つの古いテンプレートに存在する脆弱性は、数分で環境全体に複製され、新たな資産がセキュリティチームが手動でスキャンし対応する速度を上回るペースで作成されるため、脆弱性のバックログは拡大し続けている。

防御戦略と推奨対策

レポートは、これらの脅威に対する包括的な防御戦略を提示している。第一に、人間のユーザーに対する静的AWSキーの使用を排除し、AWS Security Token Service(STS)を介して生成される短期認証情報に移行することが推奨されている。静的キーは、一度漏洩すると無期限に有効であり、攻撃者に長期間のアクセスを提供するリスクがあるのに対し、短期認証情報は自動的に失効するため、侵害された場合の影響範囲を時間的に制限できる。

第二に、最小権限ポリシーの徹底的な実施が求められる。これを実現するためのツールとして、クラウドインフラストラクチャ権限管理(CIEM: Cloud Infrastructure Entitlement Management)が挙げられている。具体的には、AWS IAM Access Analyzer、GCP IAM Recommender、Microsoft Entra Permissions Managementなどのツールを使用して、各アイデンティティの実際の使用状況を分析し、不要な権限を削減する継続的なプロセスを確立する必要がある。

第三に、CI/CDパイプラインに自動化されたセキュリティチェックを組み込むことが重要である。静的解析ツール(SAST: Static Application Security Testing)やインフラストラクチャ設定のスキャンツールをパイプラインに統合することで、脆弱性や設定ミスが本番環境に到達する前に検出し、防止できる。これにより、レガシー脆弱性の自動展開という問題に対して、プロアクティブな防御を実現できる。

組織的な課題とリスク管理の所有権

レポートが指摘する根本的な問題は、リスク修復における所有権の不明確さである。クラウド環境の急速な変化と、DevOps、セキュリティ、運用チーム間の責任の重複により、誰が特定の脆弱性や設定ミスに対応する責任を負うのかが不明確になっている。この状況は、セキュリティチームが問題を特定しても、適切な対応が迅速に実施されないことを意味し、攻撃者が悪用できる時間的窓を拡大させている。

効果的な対策を実施するには、組織全体でのセキュリティ文化の変革が必要である。開発チームは、セキュリティを「阻害要因」ではなく「品質の一部」として認識し、セキュリティチームは、開発速度を維持しながらセキュリティを確保する方法を提供する必要がある。これには、適切なツールの提供、継続的な教育、そして明確な責任分担の確立が含まれる。

クラウド環境におけるアイデンティティ管理の重要性は、今後さらに高まることが予想される。ゼロトラストアーキテクチャの採用が進む中、すべてのアクセスが適切な認証と認可を必要とするため、アイデンティティ層のセキュリティは、組織全体のセキュリティ態勢の基盤となる。ReliaQuestのレポートは、この基盤が現在危機的な状態にあることを警告し、組織に対して即座の対応を求めている。