レガシープロトコルによる認証情報窃取の脅威

2025年10月、サイバーセキュリティ企業のResecurityが発表した最新の研究報告書は、Windowsネットワーク環境における深刻なセキュリティリスクを明らかにした。Link-Local Multicast Name Resolution(LLMNR)とNetBIOS Name Service(NBT-NS)という、Windowsシステムで長年にわたって使用されてきたレガシー通信プロトコルが、現在も多くの組織のネットワークを認証情報窃取攻撃の脅威に晒しているという事実が判明した。

この研究の最も重要な発見は、これらの攻撃がソフトウェアの脆弱性を悪用する必要がなく、Windowsのデフォルト動作を利用するだけで実行可能であるという点である。攻撃者は標的と同じローカルネットワークセグメントに存在するだけで、特別な権限や高度な技術を必要とせずに、ユーザー名、ドメイン情報、暗号化されたパスワードハッシュなどの認証情報を窃取することができる。

この攻撃手法は「LLMNR/NBT-NS Poisoning」または「Responder攻撃」として知られており、ネットワークセキュリティの専門家の間では長年認識されていた脅威である。しかし、Resecurityの調査は、この攻撃が依然として最も一般的で、かつ最も予防可能なネットワーク攻撃の一つであることを示しており、多くの組織が適切な対策を実施していない現状を浮き彫りにしている。

LLMNRとNBT-NSの技術的背景と設計上の欠陥

LLMNRは、IPv6ネットワーク環境において、DNS(Domain Name System)クエリが失敗した際に、ローカルネットワーク内でデバイス名の解決を試みるためのプロトコルとして設計された。RFC 4795として標準化されたこのプロトコルは、2006年に導入され、Windows Vista以降のすべてのWindowsシステムにデフォルトで実装されている。一方、NBT-NS(NetBIOS over TCP/IP Name Service)は、より古いプロトコルであり、1980年代後半に開発されたNetBIOSプロトコルの一部として、IPv4ネットワーク環境における名前解決を提供している。

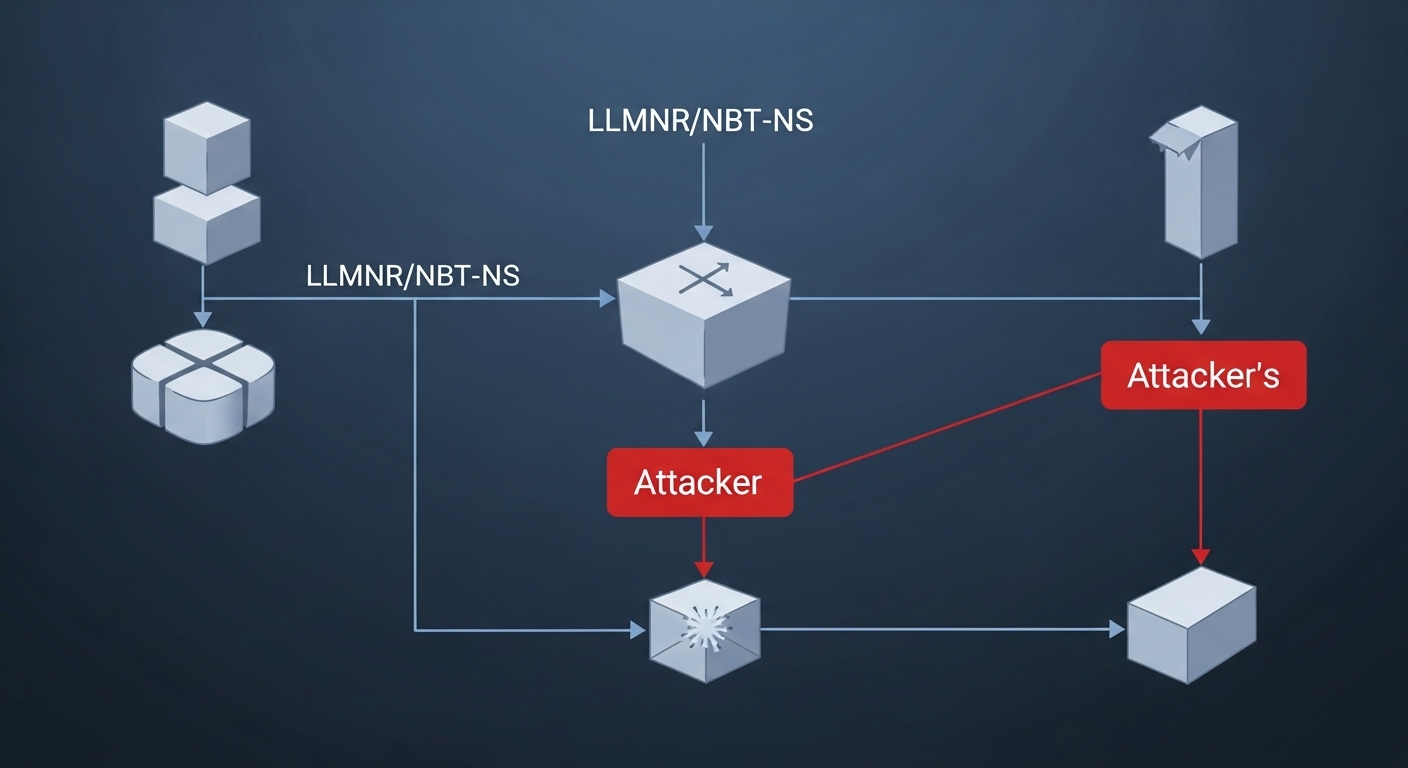

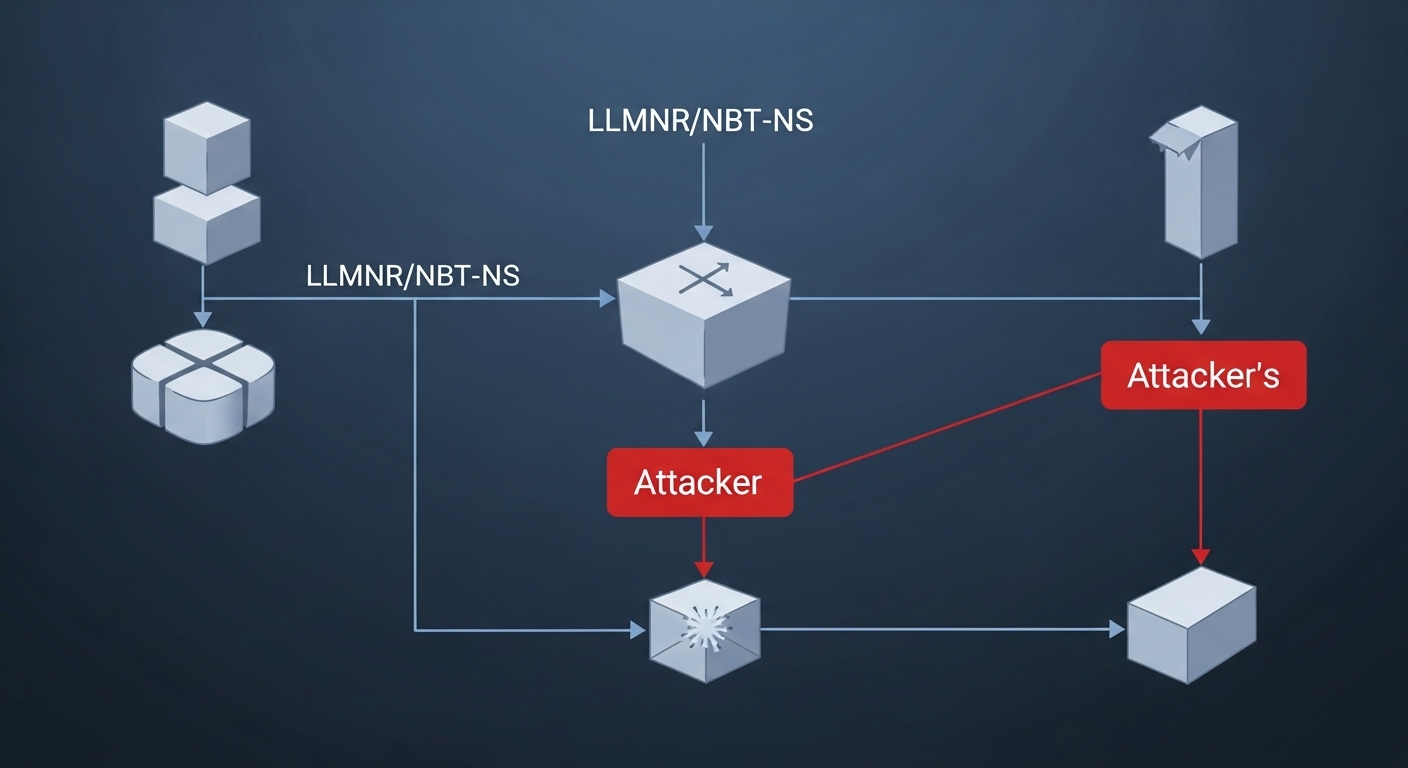

これらのプロトコルの根本的な設計上の欠陥は、ネットワーク上で最初に応答したデバイスを信頼するという動作にある。DNSクエリが失敗した際、システムはマルチキャストまたはブロードキャストで名前解決の要求を送信する。通常の動作では、正しいデバイスが応答し、名前解決が完了する。しかし、攻撃者はこのメカニズムを悪用し、偽の応答を送信することで、標的のシステムを騙して自分のデバイスを信頼させる。

この攻撃の巧妙な点は、攻撃者が標的システムに対して任意のサービス(ファイルサーバー、プリンター、ドメインコントローラーなど)を偽装できることである。標的システムは、攻撃者のデバイスを信頼し、認証情報を送信しようとする。この際、攻撃者はNTLMv2(NT LAN Manager version 2)ハッシュをキャプチャすることができる。NTLMv2は、Windows環境で広く使用されている認証プロトコルであり、パスワードのハッシュ化されたバージョンを含んでいる。

Responder攻撃の詳細なメカニズム

「Responder」は、LLMNR/NBT-NS Poisoning攻撃を実行するためのオープンソースツールであり、セキュリティ研究者や攻撃者の両方によって使用されている。このツールは、ネットワーク上でLLMNR、NBT-NS、MDNS(Multicast DNS)のクエリを監視し、偽の応答を送信することで、標的システムを誘導する。

攻撃の典型的なシナリオは以下の通りである。まず、攻撃者は標的組織のネットワークに物理的または論理的にアクセスを獲得する。これは、物理的な侵入、悪意のあるWi-Fiアクセスポイントの設置、または既に侵害された内部システムの利用など、様々な方法で実現される。

次に、攻撃者はResponderツールを起動し、ネットワーク上で名前解決の要求を待機する。標的システムが存在しないデバイスやサービスにアクセスしようとすると、DNSクエリが失敗し、LLMNRまたはNBT-NSによる名前解決が試みられる。この瞬間、攻撃者は即座に偽の応答を送信し、自分がそのデバイスやサービスであると主張する。

標的システムは、攻撃者のデバイスを信頼し、認証を試みる。この際、NTLMv2認証プロトコルが使用され、ユーザー名、ドメイン名、暗号化されたパスワードハッシュがネットワーク上に送信される。攻撃者はこれらの情報をキャプチャし、後でオフラインで解析することができる。

キャプチャされたNTLMv2ハッシュは、オフラインでのブルートフォース攻撃や辞書攻撃の標的となる。攻撃者は、ハッシュクラッキングツールを使用して、元のパスワードを復元しようとする。強力なパスワードであっても、十分な計算資源と時間があれば、多くの場合、パスワードを復元することが可能である。

さらに深刻なのは、キャプチャされた認証情報が「リレー攻撃」に使用される可能性である。リレー攻撃では、攻撃者はキャプチャした認証情報を使用して、他のシステムにアクセスを試みる。例えば、ドメイン管理者の認証情報がキャプチャされた場合、攻撃者はドメインコントローラーや他の重要なシステムに直接アクセスできる可能性がある。

企業環境における影響範囲と深刻な結果

LLMNR/NBT-NS Poisoning攻撃の影響は、単一のデバイスの侵害にとどまらない。攻撃者が有効な認証情報を取得すると、ネットワーク内での横展開(ラテラルムーブメント)が可能になり、企業の重要なシステムやデータにアクセスできるようになる。

データベースサーバー、ファイルサーバー、管理システムなどへの直接アクセスが可能になり、機密情報の窃取、データの改ざん、さらにはランサムウェアの展開など、様々な悪意のある活動が実行される可能性がある。特に、ドメイン管理者やサービスアカウントなどの高権限アカウントの認証情報が侵害された場合、影響は組織全体に及ぶ。

大規模な組織では、影響が部門を超えて広がり、複雑な対応と復旧作業が必要になる。データの漏洩、システムの改ざん、重要なビジネスサービスの中断など、深刻な結果が生じる可能性がある。また、規制要件(GDPR、HIPAA、PCI DSSなど)への違反により、巨額の罰金や法的責任を負うリスクもある。

推奨される対策と緩和策

Resecurityの報告書は、LLMNR/NBT-NS Poisoning攻撃から組織を保護するための包括的な対策を推奨している。これらの対策は、技術的な制御、ネットワーク設計の改善、セキュリティポリシーの強化を組み合わせた多層的なアプローチである。

最も効果的な対策は、LLMNRとNBT-NSを無効化することである。Windowsのグループポリシーを使用して、これらのプロトコルを組織全体で無効化することができる。具体的には、グループポリシーオブジェクトエディターで「コンピューターの構成 > 管理用テンプレート > ネットワーク > DNSクライアント」に移動し、「Turn off multicast name resolution」を有効にする。これにより、LLMNRが無効化される。NBT-NSについては、「ネットワーク接続 > アダプターのバインド」でNetBIOS over TCP/IPを無効化する。

UDPポート5355(LLMNRが使用するポート)をブロックすることで、マルチキャストクエリを防止することができる。ファイアウォールルールを設定し、このポートへのトラフィックを制限する。ただし、この対策だけでは完全な保護は提供されないため、他の対策と組み合わせて使用する必要がある。

SMB(Server Message Block)署名を強制することで、中間者攻撃やリレー攻撃に対する保護を強化できる。SMB署名は、SMBトラフィックの整合性を保証し、攻撃者が通信を傍受または改ざんすることを困難にする。グループポリシーを使用して、SMB署名を必須に設定する。

NTLM認証の使用を最小限に抑え、可能な限りKerberos認証に移行することが推奨される。Kerberosは、より安全な認証プロトコルであり、リレー攻撃に対してより強靭である。また、NTLM認証が必要な場合は、NTLMv2のみを許可し、古いバージョン(LM、NTLMv1)を無効化する。

DNSインフラストラクチャを適切に設定し、フォールバックルックアップが発生しないようにすることが重要である。すべての重要なデバイスとサービスがDNSに正しく登録され、DNSクエリが失敗しないようにする。また、DNSサーバーの可用性を確保し、冗長性を実装する。

ネットワークセグメンテーションを実施し、ユーザーネットワークとサーバーネットワークを分離することで、侵害の影響範囲を制限できる。また、マイクロセグメンテーションを使用して、ネットワークをさらに細かく分割し、各セグメント間の通信を厳格に制御する。

継続的な監視と脅威検知

技術的な対策に加えて、継続的な監視と脅威検知が不可欠である。ネットワーク監視ツールを使用して、LLMNRやNBT-NSの異常なトラフィックを検出する。これらのプロトコルが使用されている場合、それは潜在的な攻撃の兆候である可能性がある。

セキュリティ情報イベント管理(SIEM)システムを導入し、ネットワークトラフィックを分析して、不審な活動を検出する。特に、複数のシステムからの同一のデバイスへの認証試行や、通常とは異なるネットワークパターンに注意を払う。

定期的なセキュリティ監査と侵入テストを実施し、組織のセキュリティ態勢を評価する。LLMNR/NBT-NS Poisoning攻撃のシミュレーションを実行し、検出と対応の能力をテストする。

まとめ:予防可能な脅威に対する組織的な対応

Resecurityの研究は、LLMNR/NBT-NS Poisoning攻撃が依然として企業ネットワークに対する重大な脅威であることを明確に示している。この攻撃の最も重要な特徴は、それが「最も一般的で、かつ最も予防可能なネットワーク攻撃の一つ」であるということである。

適切な対策を実施することで、この脅威を効果的に軽減することができる。LLMNRとNBT-NSの無効化、SMB署名の強制、Kerberos認証への移行、適切なDNS設定、ネットワークセグメンテーション、継続的な監視などの対策を組み合わせることで、組織のセキュリティ態勢を大幅に改善できる。

重要なのは、これらの対策が単発的な活動ではなく、継続的なセキュリティプログラムの一部として実施されることである。定期的な評価と改善により、新たな脅威に対して組織の防御力を維持し、強化することができる。

レガシープロトコルによる認証情報窃取の脅威は、技術的な問題であると同時に、組織的な問題でもある。経営層の支援、適切なリソースの配分、従業員の教育と意識向上など、組織全体での取り組みが成功の鍵となる。