人気ニュースレタープラットフォームであるSubstackは、ユーザーのメールアドレス、電話番号、そしてその他の内部メタデータが流出したデータ侵害を最近になって開示した。このインシデントは2025年10月に発生したにもかかわらず、同社がその証拠を特定したのは2026年2月3日と、実に4ヶ月もの遅延があったことが明らかになった。この情報開示の遅れは、サイバーセキュリティの世界では珍しいことではないものの、ユーザーの信頼に大きな影を落とす可能性を秘めている。

CEOのクリス・ベスト氏は、影響を受けたユーザーに送付した通知メールの中で、「2月3日、当社のシステムに問題がある証拠を特定しました。これにより、許可されていない第三者が、メールアドレス、電話番号、その他の内部メタデータを含む限定的なユーザーデータにアクセスしました」と説明している。この声明は、問題が発覚した経緯を簡潔に述べているが、攻撃者がどのようにしてシステムに侵入したのか、その具体的な手口については言及されていない。

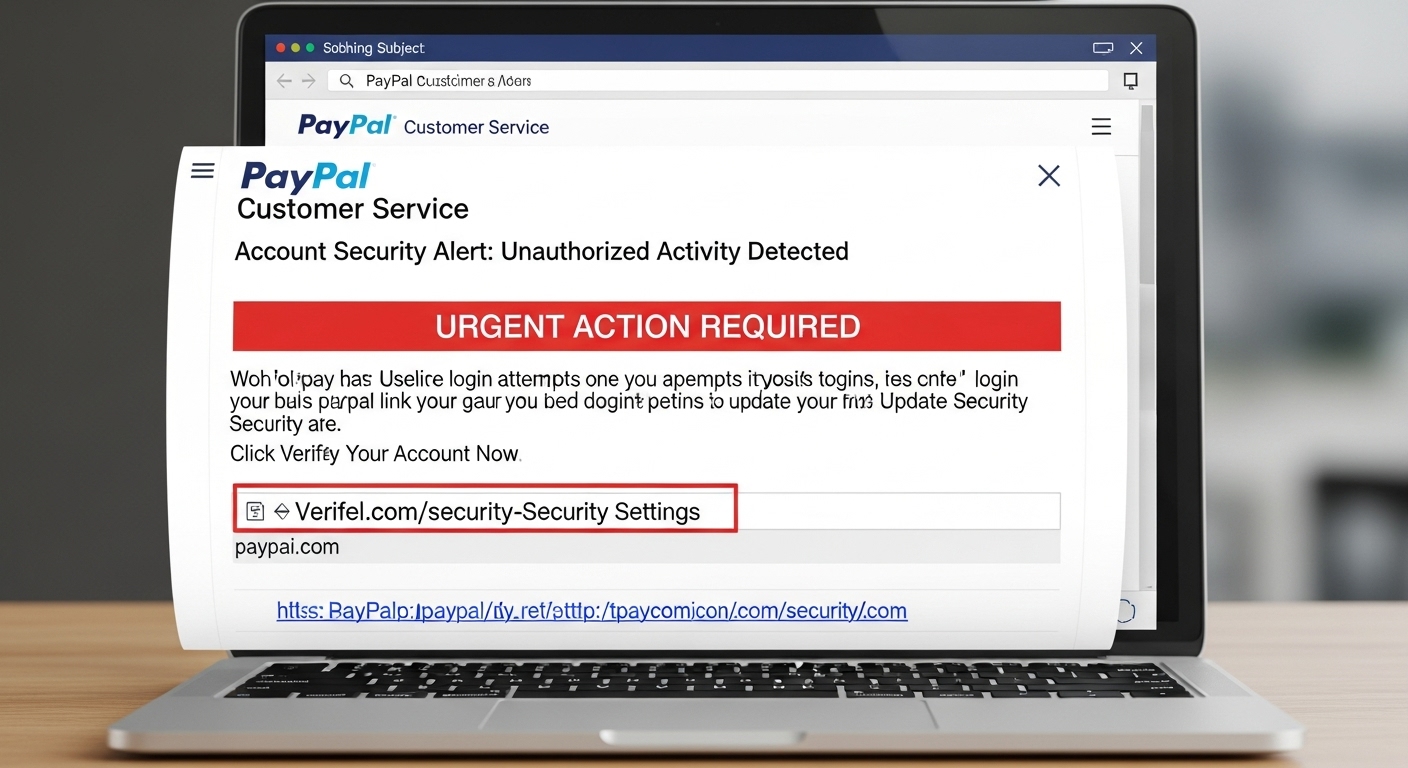

この遅延は、攻撃者が盗んだ情報を悪用する機会を長期間与えていたことを意味する。特に、メールアドレスや電話番号といった個人を特定できる情報が流出した場合、フィッシング詐欺やスミッシング詐欺の標的となるリスクが格段に高まる。Substackは、独立系ジャーナリストやコンテンツクリエイターの間で急速に人気を博しており、2025年3月には有料購読者数が500万人に達するなど、その影響範囲は広大だ。

今回の事態は、企業がデータ侵害をいかに迅速に検知し、透明性を持って対応するべきかという、現代のデジタル社会における根本的な課題を改めて浮き彫りにしている。4ヶ月という検知の遅れは、攻撃者がシステム内で活動し、データを収集する十分な時間を与えてしまった可能性があり、その全容解明が急務となっている。

4ヶ月間の沈黙を破る:流出した個人情報の全容

今回のデータ侵害で流出した情報は、メールアドレス、電話番号、そして「その他の内部メタデータ」に限定されるとSubstackは強調している。しかし、ユーザーにとって最も懸念されるのは、クレジットカード番号、パスワード、金融情報といった機密性の高いデータはアクセスされていないという同社の主張の裏付けだ。CEOのクリス・ベスト氏は、これらの情報が「アクセスされなかった」と明言しており、この点はユーザーにとって一定の安心材料となるだろう。

しかし、流出した「その他の内部メタデータ」という表現は曖昧さを残している。CSOonlineの報道によると、Substackのプライバシーポリシーでは、このメタデータにユーザーID、プロフィール写真、略歴、IPアドレスなど、利用状況に応じて幅広い情報が含まれる可能性があるとされている。これらの情報が組み合わされることで、個人の特定やプロファイリングが容易になり、より巧妙なソーシャルエンジニアリング攻撃に悪用されるリスクが高まる。

さらに、今回の事件で特に注目すべきは、ダークウェブ上で流出したとされるデータの存在だ。BleepingComputerの報道によれば、事件発覚直前の2月上旬、ハッキングフォーラム「BreachForums」において、Substackから盗まれたとされる697,313件の記録を含むデータベースが公開された。攻撃者は、このデータが「スクレイピング」によって取得されたものであり、「使用されたスクレイピング方法はノイジーで、すぐにパッチが適用された」と主張している。

CSOonlineの報道では、この697,313件の記録の流出は「未確認」とされているものの、ダークウェブのソースは、クリエイターが購読者から支払いを受け取るために使用する決済システムStripeのIDも侵害されたと主張している。もしこれが事実であれば、単なる連絡先情報以上の、より機微な情報が流出した可能性があり、事態の深刻さは一層増すことになる。

攻撃者の手口と「スクレイピング」の痕跡

今回のデータ侵害における攻撃者の具体的な侵入経路や手法について、Substackは詳細を明らかにしていない。しかし、ダークウェブ上でデータを公開した脅威アクターが「スクレイピング」によって情報を取得したと主張している点は、攻撃の性質を理解する上で重要な手がかりとなる。スクレイピングとは、ウェブサイトから自動的に情報を収集する手法であり、多くの場合、公開されている情報や、認証を必要としない形でアクセス可能なデータを大量に取得するために用いられる。

脅威アクターが「スクレイピング方法はノイジーで、すぐにパッチが適用された」と述べたことは、Substack側が異常なアクセスパターンを検知し、迅速に対応した可能性を示唆している。しかし、その対応が攻撃発生から4ヶ月後であったという事実は、初期の検知システムやインシデントレスポンス体制に課題があったことを浮き彫りにする。もし異常なトラフィックが早期に警告されていれば、データ流出の規模を限定できたかもしれない。

SubstackのCEO、クリス・ベスト氏は、システムの問題が「修正された」と述べているが、具体的にどのような脆弱性が悪用され、どのように修正されたのかは公表されていない。これは、同様の攻撃手法が他のプラットフォームで悪用されるリスクを考慮すると、セキュリティコミュニティにとって不透明な部分を残す形となっている。攻撃者がシステム内の「限定的なユーザーデータ」にアクセスできたという表現は、特定のAPIエンドポイントやデータベースへの不正アクセスを示唆している可能性もある。

今回の事件は、単なる技術的な脆弱性の問題に留まらない。Substackのような、多くのユーザーが個人情報を登録し、コンテンツを配信・購読するプラットフォームは、常に悪意あるアクターの標的となりやすい。特に、独立系ジャーナリストや活動家が多く利用する性質上、そのユーザーデータは、フィッシングや標的型攻撃の足がかりとして、政治的・社会的な目的で悪用されるリスクも孕んでいる。

サブスタックの認証システムとパスワードの「不在」

Substackの認証システムは、一般的なウェブサービスとは一線を画している。多くのユーザーにとって、デフォルトのアクセス方法は、メールアドレスと、そのメールアドレスに送信される「マジックリンク」による認証だ。これは、ユーザーがパスワードを設定・管理する必要がないため、パスワードの漏洩やフィッシングによるパスワード窃取のリスクを根本的に排除するという利点がある。CSOonlineの報道でも、この「パスワードを失う心配がない」という点が強調されている。

しかし、このシステムにも例外が存在する。2023年以前に登録したユーザーの中には、パスワードを設定している者もいる可能性があり、また、ユーザーが意図的にパスワードを作成することを選択した場合も、パスワード認証が利用される。今回のデータ侵害において、Substackはパスワードがアクセスされなかったと明言しているため、これらのパスワードを持つユーザーが直接的なパスワード漏洩の被害に遭うリスクは低いとされている。

それでもなお、流出したメールアドレスと電話番号は、マジックリンク認証のセキュリティを間接的に脅かす可能性がある。攻撃者がこれらの情報を用いて、ユーザーのメールアカウントや電話番号を乗っ取ることができれば、マジックリンクを悪用してSubstackアカウントに不正アクセスする道が開かれる。このため、Substackはユーザーに対し、不審なメールやテキストメッセージには特に注意を払うよう促している。

さらに、Substackはオプションで多要素認証(MFA)を提供しており、これを有効にしているユーザーは、マジックリンクに加えてアプリからのワンタイムコード入力が求められるため、セキュリティが強化される。今回の事件は、パスワードレス認証の利点と、それでもなお残るソーシャルエンジニアリングのリスク、そしてMFAの重要性を改めて浮き彫りにしたと言えるだろう。

繰り返される情報管理の課題:過去のインシデントとの比較

Substackが情報管理に関する問題を抱えるのは、今回が初めてではない。約6年前の2020年7月にも、同社はプライバシーポリシーの更新メールを送信する際、誤ってユーザーのメールアドレスを「BCC」フィールドではなく「TO」フィールドに含めてしまうというインシデントを起こしている。これにより、一部のユーザーのメールアドレスが意図せず他のユーザーに公開される事態が発生した。

今回のデータ侵害は、その規模と性質において2020年のインシデントとは異なるものの、ユーザーの連絡先情報が外部に漏洩するという点で共通の課題を指摘している。2020年の件は「偶発的なミス」であったが、今回は「システムの問題を悪用した不正アクセス」であり、より悪意のある攻撃に起因している。しかし、いずれのケースも、ユーザーの個人情報が適切に保護・管理されていなかったという点で、Substackの情報セキュリティ体制に一貫した脆弱性がある可能性を示唆している。

Substackは2017年のサービス開始以来、独立系ジャーナリズムのプラットフォームとして急速に成長し、2025年3月には有料購読者数が500万人に達するなど、その影響力は拡大の一途を辿っている。CSOonlineの報道では、同社の「アクティブユーザー」は推定3500万人に上るとされており、その巨大なユーザーベースは、サイバー攻撃者にとって魅力的な標的となっている。

このような急速な成長は、往々にしてセキュリティ対策の追いつかない部分を生み出すことがある。プラットフォームが拡大し、扱うデータ量が増加するにつれて、セキュリティの複雑性も増大する。過去のインシデントから学び、継続的にセキュリティ体制を強化していくことが、ユーザーの信頼を維持し、将来的な大規模な被害を防ぐ上で不可欠となる。

広がる影響とユーザーへの警鐘

今回のSubstackのデータ侵害は、流出した情報が限定的であるとされているものの、その潜在的な影響は決して軽視できない。メールアドレスと電話番号、そして詳細不明の「内部メタデータ」は、フィッシング詐欺やスミッシング詐欺の格好の材料となる。攻撃者はこれらの情報を用いて、Substackを装った偽のメールやメッセージを送りつけ、さらなる個人情報の窃取やマルウェア感染を試みる可能性がある。

SubstackのCEO、クリス・ベスト氏は、流出した情報が悪用されている証拠は現時点ではないと述べているが、ユーザーに対しては「不審なメールやテキストメッセージには特に注意を払うよう」強く推奨している。これは、攻撃者がすでに情報を利用して活動を開始している可能性、あるいは将来的に悪用する計画がある可能性を考慮した、極めて現実的な警告だ。

CSOonlineの報道が指摘するように、今回の侵害はSubstackの全ユーザーに影響するわけではなく、Substackアカウントを持つユーザーの一部に限定される可能性がある。ニュースレターをメールアドレスで直接購読しているだけのユーザーは、影響を受けない可能性が高いとされている。しかし、自身の情報が流出したかどうかを個別に確認する手段が提供されていない現状では、すべてのユーザーが警戒を怠るべきではない。

特に、流出したとされるStripe IDの存在は、決済情報への間接的なリスクを示唆しており、もしこれが事実であれば、ユーザーは自身のStripeアカウントのセキュリティ設定を見直す必要があるかもしれない。今回の事件は、デジタルプラットフォームを利用するすべてのユーザーに対し、常に警戒心を持ち、多要素認証の利用や不審な連絡への注意など、基本的なセキュリティ対策を徹底することの重要性を改めて訴えかけている。

信頼回復への道:プラットフォームの責任と課題

今回のデータ侵害を受けて、Substackは「問題は解決され、再発防止のための安全策が講じられた」と表明している。しかし、攻撃発生から検知までに4ヶ月もの期間を要したこと、そして具体的な脆弱性や攻撃手法の詳細が公表されていないことは、ユーザーやセキュリティコミュニティにとって、依然として多くの疑問を残している。透明性の欠如は、往々にして信頼の回復を困難にする要因となる。

Substackは、独立したジャーナリストやクリエイターが直接読者と繋がることを可能にする、現代において非常に重要な役割を担うプラットフォームだ。その性質上、ユーザーのプライバシーとデータのセキュリティは、サービスの根幹をなす要素である。今回の事件は、その根幹が揺らぎかねない事態であり、同社には徹底的な原因究明と、その結果に基づく抜本的なセキュリティ強化策の実施が求められる。

CSOonlineの報道によれば、Substackは「完全な調査を実施しており、将来的にこの種の問題の発生を防ぐためにシステムとプロセスを改善する措置を講じている」と述べている。この調査の進捗と、具体的な改善策の開示が、ユーザーの信頼を取り戻す上で不可欠となるだろう。また、流出したとされるStripe IDに関する情報の真偽についても、明確な説明が待たれる。

デジタルプラットフォームが直面するサイバー脅威は日々進化しており、一度の対策で万全ということはあり得ない。Substackのような成長著しいサービスは、常に最新の脅威動向を把握し、継続的なセキュリティ監査、脆弱性診断、そして従業員へのセキュリティ意識向上トレーニングなどを通じて、防御体制を強化し続ける責任がある。今回の事件が、同社にとってセキュリティ文化を再構築し、より強固なプラットフォームへと進化する契機となることを期待したい。

参考情報

本記事は以下の情報源を参考に作成されました:

- -Newsletter platform Substack notifies users of data breach - https://www.bleepingcomputer.com/news/security/newsletter-platform-substack-notifies-users-of-data-breach/

- -Substack data breach leaks users’ email addresses and phone numbers - https://www.csoonline.com/article/4128287/substack-data-breach-leaks-users-email-addresses-and-phone-numbers.html