2026年1月13日、クラウドマーケットプレイスおよびディストリビューターとして業界で確固たる地位を築くPax8が、重大なセキュリティインシデントに見舞われた。同社は、約1,800社のマネージドサービスプロバイダー(MSP)顧客に関する機密性の高いビジネスデータが誤って外部に漏洩したことを明らかにし、業界に大きな衝撃を与えている。この事件は、単なる技術的な過失にとどまらず、デジタルサプライチェーンにおける信頼とセキュリティの脆弱性を浮き彫りにした。

今回の情報漏洩は、Pax8の英国を拠点とするMSP顧客40社未満に対し、日常的な運用レポートに通常使用される添付ファイル付きのメールが誤って送信されたことに端を発する。このメールは「Potential Business Premium Upgrade Tactic to Save Money」という件名で送られ、一見すると通常のビジネスコミュニケーションに見えたが、その添付ファイルには想像を絶する量の機密情報が含まれていた。Pax8は直ちにフォローアップメールを送信し、当該メールの削除と転送の停止を要請したが、一度拡散された情報の制御は極めて困難である。

漏洩したデータには、個人を特定できる情報(PII)、認証情報、支払いデータ、またはシステムアクセスを可能にする情報は含まれていなかったとPax8は強調している。しかし、その内容は、被害に遭ったMSPの完全なクライアントポートフォリオ、保有ライセンス、更新時期、さらにはPax8の内部価格設定や利益率に関する情報など、ビジネス戦略の核心に触れるものばかりであった。この事態は、MSPとその顧客にとって、潜在的な競争上の脅威とサイバー攻撃のリスクを増大させるものとして深刻に受け止められている。

このインシデントは、クラウドサービスプロバイダーが扱うデータの機密性と、その管理におけるわずかな過失がもたらす広範な影響を改めて認識させるものとなった。Pax8は世界18カ国で47,000社以上のパートナーと取引しており、その影響範囲の広さは計り知れない。今回の事件は、デジタルエコシステム全体におけるデータガバナンスの重要性を再考する契機となるだろう。

誤送信された「機密の羅針盤」:漏洩データの詳細

Pax8の従業員が誤って送信したとされるCSVファイルは、単なる数字の羅列ではなかった。それは、英国を拠点とするMSPとその顧客にとって、ビジネスの生命線とも言える詳細な情報が詰まった「機密の羅針盤」であった。BleepingComputerの報道によれば、このファイルには56,000件を超えるエントリが含まれており、その内容は多岐にわたる。具体的には、顧客の組織名、Microsoft SKU(製品識別子)、ライセンス数、New Commerce Experience(NCE)の更新日などが含まれていた。

さらに、このデータセットには、パートナー名とID、顧客名とID、ベンダー名と製品名、売上総額と純額、通貨、総数量、テリトリー、アカウントオーナー、プロビジョニング日、キャンセル予約日、郵便番号、取引タイプ、コミットメント期間終了日といった、極めて詳細なビジネス情報が網羅されていた。これらの情報は、各MSPがどの顧客にどのようなクラウドサービスを提供し、どれくらいの規模で、いつ契約更新を迎えるのかを明確に示しており、その戦略的価値は計り知れない。

Pax8は、漏洩したデータに個人を特定できる情報(PII)や認証情報、支払いデータ、システムアクセスを可能にする情報は含まれていないと繰り返し強調している。しかし、このデータが競合他社の手に渡れば、彼らは被害に遭ったMSPの顧客ポートフォリオ、ライセンス保有状況、契約更新時期、さらにはPax8との取引における内部価格設定や利益率までをも把握できてしまう。これは、市場における公平な競争環境を著しく損なう可能性を秘めている。

特に、Microsoft Modern Work製品カテゴリ内の17のSKUに関連する情報が漏洩したことは、特定のクラウドサービス分野におけるMSPのビジネスモデルや顧客基盤が丸裸にされたことを意味する。この種のデータは、競合他社がターゲット顧客を特定し、より魅力的な価格や条件を提示して顧客を奪い取るための強力な武器となり得る。今回の漏洩は、ビジネスインテリジェンスが意図せずして外部に流出した、極めて深刻な事態であると言えるだろう。

競合とサイバー犯罪者の標的:漏洩が招く二次被害

今回のPax8からのデータ漏洩は、単なる情報流出にとどまらず、MSPとその顧客に多層的な二次被害をもたらす可能性を秘めている。最も直接的な脅威は、漏洩したデータが競合他社に悪用されることだ。競合他社は、被害に遭ったMSPの顧客がPax8をディストリビューターとして利用していること、各顧客のMicrosoft環境の規模、契約更新のタイミング、そして支払っている可能性のある価格帯を把握し、それに基づいて顧客を奪い取ろうとするだろう。これは、市場における公正な競争を歪め、MSPのビジネス基盤を揺るがしかねない。

さらに深刻なのは、サイバー犯罪者の介入である。BleepingComputerの報告によれば、インシデント発生後、脅威アクターが一部の被害MSPに接触し、漏洩したデータの購入を申し出ているという。この情報は、ダークウェブに流出する前に、すでに犯罪者の間で取引の対象となっている可能性が示唆されている。現時点では、データがダークウェブに流出したという報告はないものの、そのリスクは依然として高い。

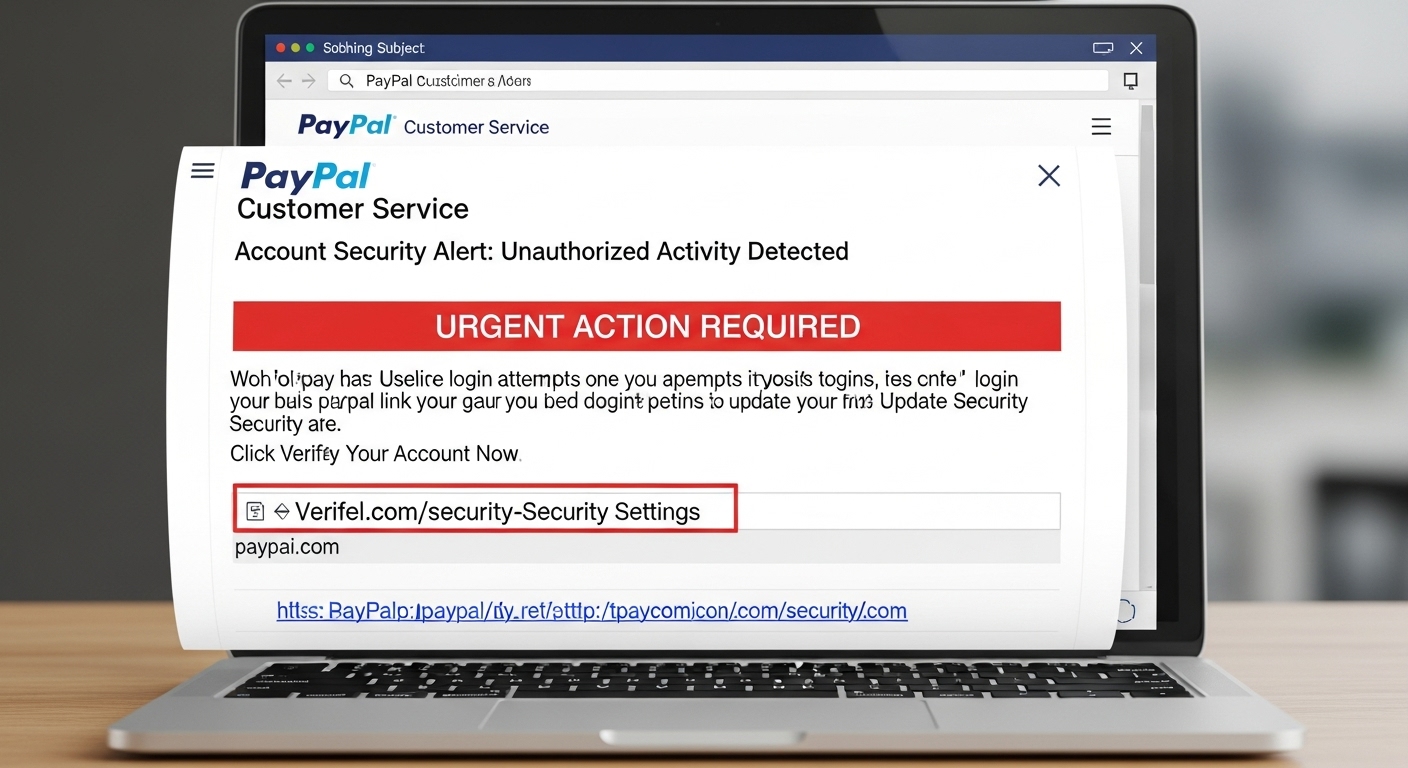

サイバー犯罪者がこのデータを手に入れた場合、その悪用方法は多岐にわたる。例えば、攻撃者は漏洩した顧客組織名、ライセンス情報、契約更新日などの詳細を利用して、非常に巧妙なフィッシング攻撃を仕掛けることができる。顧客の契約更新時期の直前に、MSPになりすまして偽の支払い請求メールを送るなど、ターゲットが疑念を抱きにくい状況を作り出すことが可能となる。これにより、MSPの顧客が金銭的被害に遭うだけでなく、MSP自身の評判も大きく損なわれることになる。

このような事態は、MSPが顧客から預かる信頼を根底から揺るがす。顧客は、自身のビジネス情報が意図せずして競合や犯罪者の手に渡ったことを知れば、MSPとの関係を見直す可能性が高い。また、データ保護規制が厳格化する中で、今回の漏洩は、被害に遭ったMSPやその顧客に対して、強制的な侵害通知、罰金、監査といった法的・規制上の義務を発生させる可能性も否定できない。情報漏洩は、単なるセキュリティ問題ではなく、ビジネス継続性、法的責任、そして企業イメージに直結する複合的なリスクなのである。

Pax8の緊急対応とパートナーへの影響

今回の情報漏洩を受けて、Pax8は迅速な対応を迫られた。同社は、誤ってメールが送信された直後に、受信者に対し当該メールの削除と転送の停止を求めるフォローアップメールを送信した。これは、情報のさらなる拡散を防ぐための緊急措置であった。同時に、Pax8はインシデントの発生経緯を究明し、将来的な再発防止策を講じるため、社内レビューを開始したことを明らかにしている。

Pax8は、パートナーからの質問に直接回答し、影響を受けたパートナーが自身のデータをレビューし、同社にフィードバックするのを支援することに注力していると述べている。この支援の一環として、影響を受けたパートナーには、共有された可能性のある情報を安全に確認するためのアクセス手順が提供された。このアクセスは、各組織のPax8 Marketplaceプライマリーパートナー管理者、またはパートナー管理者に限定されており、情報の二次的な流出を防ぐための配慮がなされている。

同社は、今回の漏洩がマーケットプレイスの可用性やセキュリティ管理に影響を与えるものではないと強調し、パートナーの懸念を払拭しようと努めている。しかし、パートナーが直面する潜在的なリスクは大きく、Pax8はパートナーに対し、質問や懸念がある場合は、Pax8 Marketplaceを通じて「UK Partner Information Incident – Jan 13, 2026」を参照してサポートチケットを提出するよう促している。これは、パートナーが個別の状況に応じた支援を受けられるようにするための措置である。

Pax8は、内部レビューを継続しながら、セキュリティ対策とプロセスを強化していく方針を示している。この事件は、クラウドサービスプロバイダーが顧客データを扱う際の厳格な管理体制の必要性を改めて浮き彫りにした。Pax8のような大手プロバイダーであっても、人的ミスによる情報漏洩のリスクは常に存在し、その影響は広範囲に及ぶ可能性がある。パートナーは、Pax8の対応を注視しつつ、自社のセキュリティ体制も同時に見直す必要があるだろう。

MSP業界への警鐘:信頼とセキュリティの再構築

Pax8のデータ漏洩事件は、MSP業界全体に対する深刻な警鐘として受け止められるべきである。クラウドサービスがビジネスインフラの根幹を担う現代において、MSPは顧客のデジタル資産を守る上で不可欠な存在となっている。しかし、今回の事件が示したように、MSP自身が情報漏洩のリスクに直面し、その結果として顧客のビジネス戦略や機密情報が露呈する可能性は常に存在する。これは、MSPが顧客から得る信頼を維持する上で極めて重要な課題を提起している。

情報漏洩は、単なるIT部門の問題ではなく、企業の存続に関わるビジネスリスクである。顧客の組織名、ライセンス情報、契約更新日といったデータが外部に流出すれば、競合他社による顧客の引き抜きや、サイバー犯罪者による巧妙なフィッシング詐欺の標的となるリスクが飛躍的に高まる。このような事態が発生すれば、MSPは顧客からの信頼を失い、その評判に回復不能な損害を被る可能性がある。特に、中小企業はMSPのサポートに大きく依存しているため、MSPのセキュリティ体制は顧客のビジネス継続性に直結する。

さらに、データ保護規制の強化は、情報漏洩が発生した場合の法的・経済的影響を増大させている。GDPR(一般データ保護規則)のような厳格な規制の下では、データ侵害は高額な罰金や強制的な通知義務を伴う。今回のPax8の事件は、主に英国のMSPに影響を与えたが、グローバルに事業を展開するMSPにとって、各国の規制要件を遵守し、データ保護を徹底することの重要性を改めて浮き彫りにした。

この事件は、MSPが自社のセキュリティ対策を再評価し、顧客データの管理方法を抜本的に見直す絶好の機会を提供する。意識の向上だけでなく、具体的な行動が求められている。プロアクティブな監視、迅速な侵害対応、そしてデータ露出の最小化は、MSPが顧客の信頼を再構築し、将来の脅威から身を守るための不可欠な要素となるだろう。MSPは、自らがセキュリティの最前線に立つ存在であることを自覚し、その責任を果たす必要がある。

データ保護の最前線:MSPが取るべき具体的な対策

Pax8のデータ漏洩事件は、MSPが顧客データ保護のために講じるべき具体的な対策の重要性を浮き彫りにした。まず、最も重要なのは、即座に内部レビューを実施することである。漏洩したデータの範囲を正確に特定し、どのシステム、アカウント、顧客が影響を受けたかを把握する必要がある。同時に、アクセスログを徹底的に監査し、不審な活動がないかを確認し、潜在的な脆弱性を特定することが不可欠だ。

次に、データ保護体制を迅速に強化しなければならない。パスワードのリセット、APIキーのローテーション、そしてすべてのソフトウェア、プラグイン、デバイスが最新のセキュリティアップデートでパッチ適用されていることの確認は、基本的ながらも極めて重要である。さらに、多要素認証(MFA)を全面的に導入することで、たとえ認証情報が漏洩しても、攻撃者のシステムアクセスを阻止する追加の防御層を構築できる。

また、Cloakedのようなデータ最小化と高度なプライバシー制御を提供するテクノロジーの活用も検討すべきである。これらのツールは、機密情報を自動的に匿名化したり、内部文書やメール、チャットログからのデータ露出を最小限に抑えたりする機能を提供する。リアルタイム監視機能は、不審な行動や不正アクセス試行を検知し、問題が深刻化する前に介入する機会をMSPに与える。カスタマイズ可能なアラートにより、データ露出イベントに迅速に対応することが可能となる。

顧客やパートナーとの透明性のあるコミュニケーションも欠かせない。噂が広まる前に、影響を受けたクライアントやパートナーに直接連絡を取り、侵害の事実とそれに対する対応策を明確かつ事実に基づいて伝えるべきである。セキュリティ強化策や顧客が自身を守るためにできることを共有し、質問や懸念に対応するためのフィードバックチャネルを維持することで、失われた信頼を取り戻す努力が求められる。

最後に、将来を見据えた計画を策定することが重要だ。インシデント対応訓練を定期的に実施し、チームが理論だけでなく、実際の状況でどのように反応すべきかを習得させる。また、システムの定期的なセキュリティ監査とポリシーの見直しをルーティン化し、常に最新の脅威に対応できる体制を維持する必要がある。今回の事件は、MSPがセキュリティ対策を「心配」するだけでなく、「行動」に移すことの重要性を強く示唆している。

参考情報

本記事は以下の情報源を参考に作成されました:

- -1,800 MSPs impacted in Pax8 data leak after company shared partner information via email - https://www.itpro.com/security/data-breaches/1-800-msps-impacted-in-pax8-data-leak-after-company-shared-partner-information-via-email

- -Pax8 accidentally exposes partner data - 1,800 MSPs have customer info and licensing details exposed - https://www.techradar.com/pro/security/pax8-accidentally-exposes-data-on-1-800-msp-partners-customer-info-and-licensing-details-exposed

- -Did Your Data Get Exposed in the Pax8 Cloud Marketplace Leak? Here’s What You Need to Know - https://www.cloaked.com/post/did-your-data-get-exposed-in-the-pax8-cloud-marketplace-leak-heres-what-you-need-to-know