Bettermentは、米国証券取引委員会(SEC)に登録された投資顧問会社として、多くの顧客の資産運用を支援してきました。しかし、2026年1月、同社は深刻なセキュリティインシデントに見舞われ、その信頼性が試される事態となりました。この事件は、Bettermentの基幹インフラへの直接的な技術的侵害ではなく、巧妙なソーシャルエンジニアリング攻撃が発端となり、第三者システムへの不正アクセスを許してしまったものです。

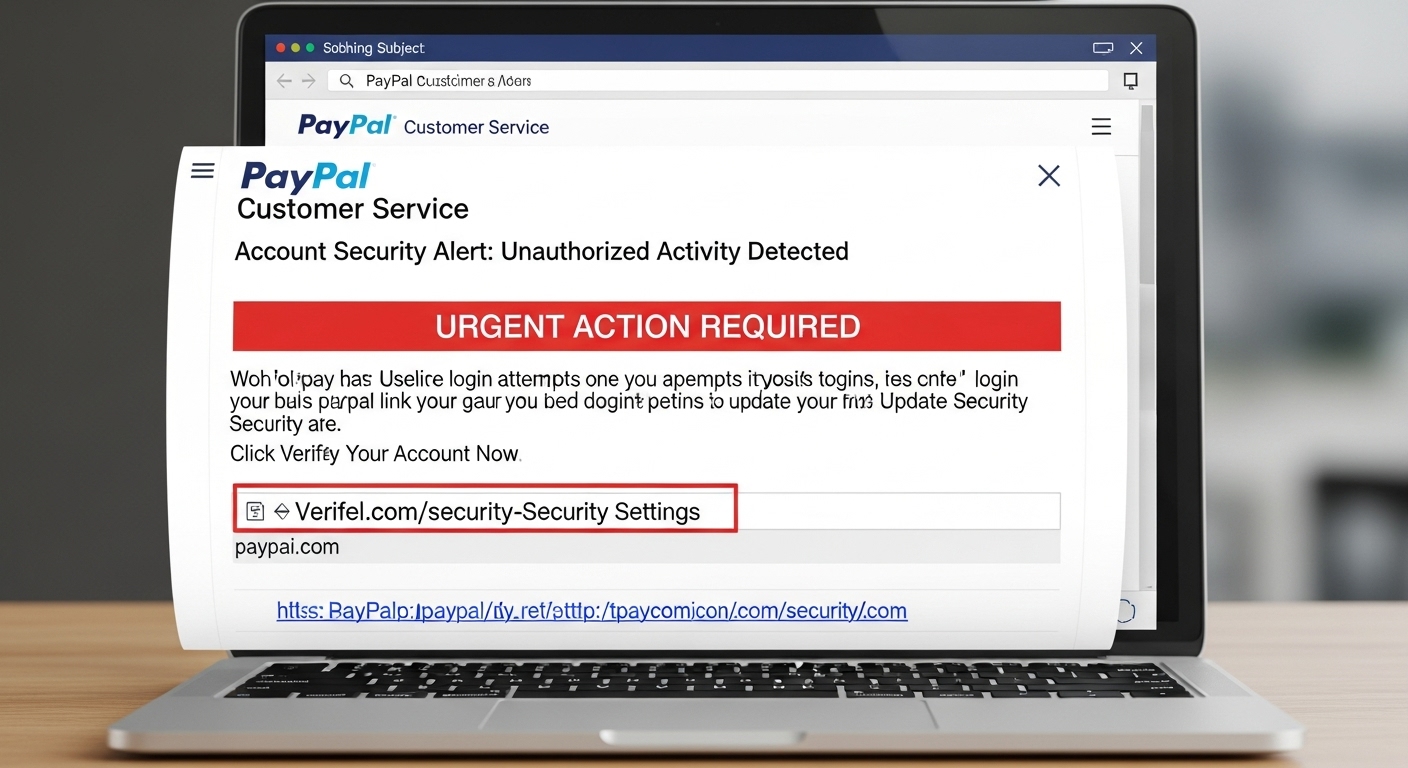

攻撃者は、身元詐称や欺瞞といった手口を駆使し、マーケティングおよび運用に利用される特定の第三者ソフトウェアプラットフォームへのアクセス権を獲得しました。この不正アクセスにより、顧客の一部に対して詐欺的な仮想通貨関連メッセージが送信されるという事態が発生しました。これらのメッセージは、攻撃者が管理するウォレットに資金を送金すれば高額なリターンが得られると謳うもので、顧客を巧みに騙そうとする悪質なものでした。

このインシデントは、金融サービス業界における人的要因の脆弱性と、サプライチェーンを構成する第三者システムのセキュリティリスクを浮き彫りにしました。Bettermentは迅速な対応を迫られ、事態の全容解明と顧客への影響最小化に努めましたが、その影響は広範囲に及び、多くの顧客に不安を与えました。

当初の調査では、顧客の投資口座、パスワード、ログイン認証情報自体は侵害されていないことが確認されましたが、流出したデータの種類とその深さは、後にさらなる懸念を引き起こすことになります。この事件は、単なるデータ流出に留まらず、現代のサイバー脅威が進化し、より巧妙な手口で企業を狙っている現実を突きつけるものでした。

140万件超の顧客情報流出:その深層

今回のBettermentのデータ侵害で最も懸念される点の一つは、その影響範囲の広さです。報道によると、約140万件もの固有のメールアドレスが流出したとされています。この数字は、Bettermentが利用していた第三者プラットフォームから、顧客の連絡先情報や人口統計データが大量に不正に取得されたことを示しています。

流出したデータには、顧客の氏名、メールアドレス、地理的位置データが含まれていました。さらに、一部のケースでは、物理的な住所、電話番号、生年月日、デバイス情報、さらには職務経歴といった、より詳細な個人情報もアクセスされたことが確認されています。これらの情報は、個人の特定や、さらなる標的型攻撃の足がかりとして悪用される可能性を秘めています。

Bettermentは、このインシデント発生後、顧客の投資口座やパスワード、ログイン認証情報が直接的に侵害された事実はないと強調しました。これは、顧客の資産が直接的な危険に晒されたわけではないという点で一定の安心材料ではありますが、流出した個人情報の種類を考慮すると、その潜在的なリスクは決して軽視できるものではありません。

このデータ侵害は、2026年1月初旬に発生し、その後の詳細なフォレンジック分析と侵害監視サービスによって、140万件以上の固有の記録が露呈したことが確認されました。そして、この侵害は2月上旬には公的な情報漏洩データベースにも正式に追加され、金融プラットフォームに対する人的要因を狙った攻撃のリスクがますます高まっている現状を浮き彫りにしました。

Shiny Huntersの関与とデータ公開の脅威

Bettermentのデータ侵害事件に、さらなる暗い影を落としたのが、悪名高いランサムウェアグループ「Shiny Hunters」の関与です。Malwarebytesの分析によると、Shiny HuntersはBettermentが要求された身代金の支払いを拒否したため、盗み出したデータを公開すると主張しました。このグループは、過去にも数々の企業からデータを窃取し、身代金要求に応じない場合にその情報を公開することで知られています。

このデータ公開の脅威は、Bettermentの顧客にとって極めて深刻な事態を意味します。Bettermentはオンラインでの公式発表で影響を受けた顧客数を具体的に明かしていませんが、一般的な見解では140万人の顧客データが関与しているとされています。Shiny Huntersがデータを公開したとすれば、この膨大な個人情報が、世界中のあらゆるサイバー犯罪者の手に渡り、自由にダウンロードできる状態になったことを意味します。

データがダークウェブやハッキングフォーラムで拡散されれば、その悪用は止めようがありません。フィッシング詐欺師、スパマー、さらにはより高度なサイバー犯罪者たちが、この「金鉱」を利用して新たな攻撃を仕掛ける可能性が高まります。Bettermentが身代金要求に応じなかった判断は、倫理的には理解できるものの、結果として顧客データを広範な悪用リスクに晒すことになったと言えるでしょう。

Shiny Huntersのようなランサムウェアグループは、単にシステムを暗号化するだけでなく、窃取したデータを公開するという「二重の脅迫」を用いることで、企業に身代金支払いを強制しようとします。今回のBettermentのケースは、この戦術がいかに現実的な脅威であるかを改めて示すものであり、データ漏洩がもたらす長期的な影響の深刻さを浮き彫りにしています。

露呈した「金鉱」:詳細な個人情報の悪用リスク

Malwarebytesのセキュリティ専門家が流出したデータを分析した結果、今回の侵害が当初の懸念よりもはるかに深刻なものであることが判明しました。単なるメールアドレスのリストに留まらず、漏洩したファイルの中には、個人の財務状況や職業生活に関する深い文脈を提供する情報が大量に含まれていたのです。特に懸念されるのは、181,487人分の詳細なデータを含むCSVファイルが見つかったことです。

このCSVファイルには、フルネーム(姓と名)、個人のメールアドレス(Gmailなど)、職場のメールアドレス、会社名と雇用主情報、役職、電話番号(携帯電話と職場の両方)、住所、会社ウェブサイトといった基本的な情報に加え、退職金制度や401kプランの詳細、資産、参加者情報が含まれていました。さらに、アンケートの回答、取引や顧客パイプラインの詳細、会議の議事録、さらには住宅購入のための有価証券担保融資の申請といった具体的な財務ニーズや関心事までが記録されていたのです。

このような種類のデータは、フィッシング詐欺師にとってまさに「金鉱」です。攻撃者は、流出した情報を利用して、極めて説得力のある、個人に特化したフィッシングメールを作成することができます。例えば、受信者の実名、会社名、役職で呼びかけたり、会社の退職金制度や財務計画に言及したり、Bettermentのアドバイザーやプラン管理者になりすましたりすることが可能になります。

さらに、この詳細な情報は、他のデータ侵害から得られた情報と組み合わせることで、深刻な個人情報窃盗(Identity Theft)につながる可能性さえあります。詐欺師は、これらの情報を用いて、金融アドバイスを装った詐欺電話をかけたり、さらには銀行口座の開設やクレジットカードの不正利用など、より広範な悪用を試みたりするかもしれません。今回のデータ流出は、単なる連絡先情報の漏洩を超え、個人の経済的基盤を揺るがしかねない重大な脅威をはらんでいます。

二重の脅威:DDoS攻撃によるサービス妨害

Bettermentを襲った脅威は、ソーシャルエンジニアリングによるデータ侵害だけに留まりませんでした。最初のセキュリティインシデントからわずか数日後の2026年1月13日午前9時4分(東部標準時)から、同社は断続的なサービス停止に見舞われるという、分散型サービス拒否(DDoS)攻撃の標的となりました。これは、大量のインターネットトラフィックをBettermentのシステムに送りつけることで、正当なユーザーのアクセスを妨害する攻撃です。

このDDoS攻撃により、一部の顧客はBettermentのサービスにログインできないなどの困難を経験しました。ウェブサイトやアプリケーションへのアクセスが不安定になり、顧客体験に直接的な影響を与えたことは間違いありません。しかし、Bettermentの調査では、このDDoS攻撃が顧客の口座セキュリティに影響を与えることはなかったと報告されています。これは、攻撃の目的がデータの窃取ではなく、サービスの可用性を妨害することにあったためと考えられます。

Bettermentは、このDDoS攻撃に対して迅速に対応しました。攻撃開始から約1時間20分後の午前10時25分(東部標準時)には部分的なアクセスが回復し、同日午後2時40分(東部標準時)には完全にサービスが復旧しました。この迅速な復旧は、BettermentがDDoS攻撃に対する一定の防御策とインシデント対応計画を持っていたことを示唆しています。

しかし、短期間にソーシャルエンジニアリングとDDoS攻撃という異なる種類のサイバー攻撃が連続して発生したことは、Bettermentが複数の脅威アクターから狙われていた可能性、あるいは最初のデータ侵害がDDoS攻撃の引き金となった可能性を示唆しています。このような複合的な攻撃は、企業が単一の脅威だけでなく、多角的な防御戦略を講じる必要性を浮き彫りにしています。

Bettermentの対応とセキュリティ強化への教訓

Bettermentは、今回のソーシャルエンジニアリング攻撃とデータ侵害を受けて、再発防止のために複数の重要なセキュリティ強化策を講じました。これらの対策は、主に人的要因と第三者プラットフォームのセキュリティギャップに対処することを目的としています。まず、第三者プラットフォームへのアクセス要求には、強制的な本人確認手続きを導入しました。これには、コールバックによる確認や二次承認といった厳格なプロセスが含まれます。

次に、顧客とのコミュニケーションシステムに関連する変更やアクセスについては、帯域外検証(out-of-band verification)を義務付けました。これにより、攻撃者が不正にアクセスしたシステム内で直接変更を承認することを防ぎ、別の安全なチャネルを通じて確認を行うことで、セキュリティを強化します。これは、攻撃者が内部システムを掌握しても、重要な変更を容易に行えないようにするための重要な防御線となります。

さらに、Bettermentは、第三者ツールにアクセス権を持つ従業員や契約社員を対象に、定期的なソーシャルエンジニアリングシミュレーション(なりすまし、プレテキスティング、フィッシングなど)を実施することを決定しました。これにより、従業員のセキュリティ意識を高め、実際の攻撃に対する耐性を向上させることを目指します。人間の脆弱性を狙う攻撃が巧妙化する中で、従業員教育は不可欠な防御策です。

また、すべての第三者マーケティングおよび運用プラットフォームに対して、最小権限の原則(least-privilege access)を適用し、ユーザーが必要な役割に対してのみ必要な権限を持つように徹底しました。そして、SaaSマーケティング、CRM、メッセージングプラットフォームを含むすべての第三者システムで、多要素認証(MFA)の強制適用を義務付けました。これらの措置は、Bettermentが第三者リスク管理とアクセス制御の厳格化に本腰を入れていることを示しています。

金融サービス業界への警鐘:高まる人的要因リスク

Bettermentの事例は、金融サービス業界全体に対し、人的要因を狙ったサイバー攻撃がいかに深刻な脅威となり得るかという警鐘を鳴らしています。今回の事件は、高度な技術的防御を突破するよりも、従業員の信頼や判断ミスを悪用するソーシャルエンジニアリングが、依然として最も効果的な攻撃ベクトルの一つであることを明確に示しました。特に、顧客の機密情報を扱う金融機関にとって、従業員一人ひとりのセキュリティ意識と、第三者システムへのアクセス管理の厳格化は喫緊の課題です。

Malwarebytesの分析が示したように、流出したデータが単なる連絡先情報に留まらず、退職金プランの詳細や財務上の関心事といった極めて機微な情報を含んでいたことは、その悪用リスクを飛躍的に高めます。このような詳細な個人情報は、攻撃者が顧客になりすまして金融機関に接触したり、ターゲットを絞った高度なフィッシング詐欺や個人情報窃盗を仕掛けたりするための強力な武器となります。これは、顧客の資産だけでなく、その信用やプライバシー全体を脅かすものです。

また、Shiny Huntersのようなランサムウェアグループが、身代金支払いを拒否された場合にデータを公開するという「二重の脅迫」を用いる戦術は、企業にとって新たなジレンマを生み出しています。データの公開は、被害企業だけでなく、その顧客にも長期的な影響を及ぼすため、企業は身代金要求への対応において、より複雑な判断を迫られることになります。

Bettermentが講じた多要素認証の強制適用や最小権限の原則といった対策は、現代のサイバーセキュリティ戦略において不可欠な要素です。しかし、それ以上に重要なのは、組織文化としてセキュリティ意識を根付かせ、従業員が常に警戒心を持つよう継続的に教育することでしょう。金融サービス業界は、技術的な防御だけでなく、人間という最も脆弱なリンクをいかに強固にするかという課題に、真剣に向き合う必要があります。

参考情報

本記事は以下の情報源を参考に作成されました:

- -Betterment Data Breach Impacts 1.4 million accounts - https://www.ampcuscyber.com/shadowopsintel/betterment-data-breach-impacts-million-accounts/

- -Betterment data breach might be worse than we thought - https://www.malwarebytes.com/blog/news/2026/02/betterment-data-breach-might-be-worse-than-we-thought

- -Social engineering breach exposes 1.4 million Betterment customer records - https://dig.watch/updates/betterment-data-breach-cybersecurity-incident